Навигация

Ограничения на импорт в Россию защищенных от электронного шпионажа компьютеров и сетевого оборудования;

3. ограничения на импорт в Россию защищенных от электронного шпионажа компьютеров и сетевого оборудования;

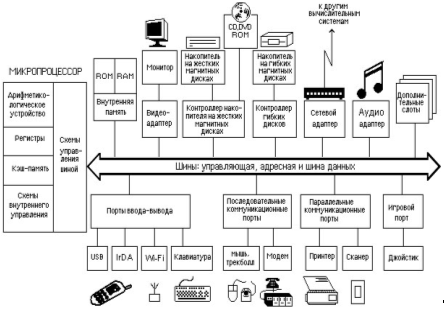

4. использование в преступной деятельности современных технических средств, в том числе ЭВМ. Во-первых, организованная преступность включена в крупномасштабный бизнес, выходящий за рамки отдельных государств, где без компьютеров невозможно руководить и организовать сферу незаконной деятельности. Во- вторых, из организаций, использующих ЭВМ, удобнее "вытягивать" деньги с помощью такой же техники, дающей возможность повысить прибыль и сократить риск.

Деятельность по выявлению и устранению обстоятельств, способствующих совершению неправомерного доступа к компьютерной информации, в конечном счете, направлена на создание таких условий, при которых совершение данного преступления будет максимально затруднено или невозможно, но если оно совершено, первостепенное значение приобретает выявление всех эпизодов преступления.

2.3 Меры по предупреждению преступлений в сфере компьютерной информации

К организационным мерам предупреждения преступлений в сфере компьютерной информации можно отнести следующую совокупность мероприятий.

- совершенствование научно-технических средств, тактических приемов и методов расследования неправомерного доступа к компьютерной информации;

- своевременное явление и пресечение как начавшихся преступлений, так и неправомерного доступа к компьютерной информации на стадии покушения или подготовки к нему;

- установление обстоятельств, способствовавших совершению каждого преступления, разработка и совершенствование методов и приемов выявления таких образов;

- создание подразделений в МВД, ФСБ и прокуратуре, специализирующихся на расследовании высокотехнологичных преступлений, в частности неправомерного доступа к компьютерной информации, а также экспертно – криминалистических подразделений, способных отвечать на все вопросы компьютерно-технических и компьютерно-информационных эксперзиз;

- своевременная регистрация и надлежащий учет этих преступлений;

- переподготовка и повышение квалификации работников правоохранительных органов, расследующих неправомерный доступ к компьютерной информации;

- информационное обеспечение деятельности органов внутренних дел[54,c.33];

- разработка и внедрение политики безопасности компьютерной информации, включающий подбор, проверку и инструктаж персонала, участвующего во всех стадиях информационного процесса.

В настоящее время основными задачами отделов по борьбе с преступлениями в сфере высоких технологий (ОБПСВТ) являются:

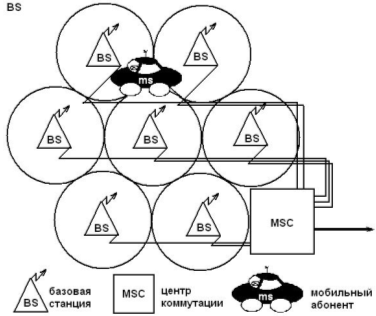

1. Выявление преступлений в сфере компьютерной информации когда объектом преступного посягательства является ЭВМ, их системы м сети права собственника информации, в сфере телекоммуникаций ЭВМ их системы и сети являются орудием совершения преступления, а также посягательств на конституционные права граждан - неприкосновенность личной жизни, тайну переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений, совершенных путем неправомерного прослушивания сообщений и снятия информации с технических каналов связи.

2. Возбуждение уголовных дел и производство неотложных следственных действий, при необходимости пресечение указанных преступлений.

3. Выявление лиц, групп и сообществ, занимающихся противоправной деятельностью в данной области, документирование их преступной деятельности, проведение мероприятий по предупреждению таких преступлений.

4. Выполнение поручений следователей по расследованию указанных преступлений, производство оперативно - розыскных мероприятий, а также участие в расследовании в составе следственно - оперативных групп.

Аналогичные подразделения созданы и в других российских правоохранительных органах - Генеральной прокуратуре и Федеральной службе безопасности.

1. Аналитическую разведку совершенствование информационного - аналитического обеспечения деятельности подразделении криминальной милиции, изучение перспективных средств и методов поиска и сопоставительного анализа самой разнообразной, имеющей значение для борьбы с данным компьютерным преступлением информации от материалов средств массовой информации в электронных библиотеках сети Интернет до конкретных оперативных данных. Целью такого анализа является формирование новых знаний о способах совершения неправомерного доступа к компьютерной информации, способах его сокрытия, выявления фактов несанкционированного доступа о которых не поступило заявлений в правоохранительные органы и.т.п.

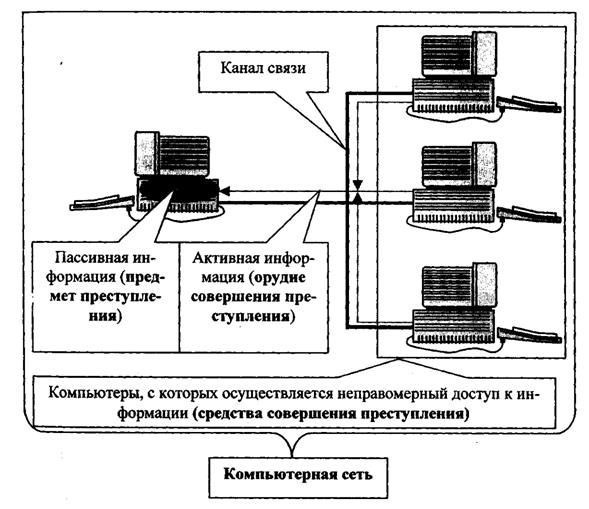

2. Компьютерную разведку - применение средств и методов организации гласного и негласного получения информации, хранимой и обрабатываемой компьютерными системами для получения сведений о готовящихся преступлениях. Деятельность по скрытому получению компьютерной информации может предусматривать как непосредственный доступ к интересующим информационным ресурсам, так и перехват электронных сообщений, передаваемых по компьютерным проводам и радиосетям.

3. Обеспечение информационной безопасности органов внутренних дел которое распространяется от защиты субъектов и интересов органов внутренних дел от недоброкачественной информации до защиты ведомственной информации ограниченного доступа, информационных технологий и средств их обеспечения. Информационная безопасность ОВД определяется надежностью систем ее обеспечения включая надежность аппаратных средств и программного обеспечения [35, c.75].

Международное сотрудничество при расследовании рассматриваемого преступления осуществляется в формах[26, c.495]:

а) обмена информацией, в том числе:

- о готовящемся или совершенном неправомерном доступе к компьютерной информации и причастных к нему физических и юридических лицах.

- о формах и методах предупреждения, выявления, пресечения, раскрытия и расследования данного преступления.

- о способах его совершения

- о национальном законодательстве и международных договорах, регулирующих вопросы предупреждения выявления пресечения, раскрытия и расследования как рассматриваемого преступления, так и других преступлений в сфере компьютерной информации.

б) исполнения запросов о провидении оперативно - розыскных мероприятий, а также процессуальных действий, в соответствии с международными договорами о правовой помощи.

в) планирования и проведения скоординированных мероприятий и операций по предупреждению, выявлению, пресечению, раскрытию и расследованию неправомерного доступа к компьютерной информации.

г) оказания содействия ив подготовке и повышении квалификации кадров, в том числе путем стажировки специалистов, организации конференций, семинаров, и учебных курсов.

д) создания информационных систем, обеспечивающих выполнение задач по предупреждению, выявлению, пресечению, раскрытию и расследованию данного преступления.

е) проведения совместных научных исследований по представляющим взаимный интерес проблемам борьбы с рассматриваемым преступлениями, а с другой стороны- увеличить объем информации, проходящей через государственные СМИ, направленной на повышение уровня правовой, информационной и компьютерной культуры общества.

Организационные мероприятия по предупреждению неправомерного доступа к компьютерной информации рассматриваются многими специалистами, занимающимися вопросами безопасности компьютерных систем как наиболее важные и эффективные. Это связано с тем что они являются фундаментом на котором строится вся система защиты компьютерной информации от неправомерного доступа.

Контроль за соблюдением требований к защите информации и эксплуатацией специальных программно- технических средств защиты информационных систем, обрабатывающих информацию с ограниченным доступом в негосударственных структурах, осуществляются органами государственной власти. Правительство Российской Федерации определяет порядок осуществления такого контроля. В организациях обрабатывающих государственную информацию с ограниченным доступом создается специальные службы обеспечивающие защиту такой информации[79, c.30].

Собственник информационных ресурсов или уполномоченные им лица имеют право осуществлять контроль за выполнением требований по защите информации и запрещать или приостанавливать обработку информации, в случае невыполнения этих требований. Он также вправе обращаться в органы государственной власти для оценки правильности выполнения норм и требований по защите его информации в информационных системах. Соответствующие органы определяет Правительство Российской Федерации. Эти органы соблюдают условия конфиденциальности самой информации и результатов проверки. Субъектами, осуществляющими профилактику неправомерного доступа к компьютерной информации являются правоохранительные органы, поскольку профилактическая деятельность составляет обязательную составную часть правоохранительной деятельности: органы межведомственного контроля, отраслевые органы управления, международные органы и общественные организации, а так же непосредственные руководители предприятий и организаций в которых обращается конфиденциальная компьютерная информация ответственные сотрудники по информационной безопасности. Практика борьбы с преступлениями в сфере компьютерной информации показывает, что положительный результат можно получить только при использовании комплекса правовых, организационных и технических мер предупреждения неправомерного доступа к компьютерной информации, причем все они одинаково важны и лишь дополняя друг друга образуют целенаправленную систему предупреждения и профилактики исследуемого преступления.

Похожие работы

... определенной деятельностью, получило определенное образование. Главное, чтобы оно имело доступ к ЭВМ. ГЛАВА 3. ОСОБЕННОСТИ КВАЛИФИКАЦИИ ПРЕСТУПЛЕНИЙ СОВЕРШАЕМЫХ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ 3.1 Квалификация преступлений в сфере компьютерной информации, совершенных группой лиц по предварительному сговору и организованной группой Одним из квалифицирующих признаков состава преступления, ...

... финансовой отчетности; 7) отсутствие договоров (контрактов) с сотрудниками на предмет неразглашения коммерческой и служебной тайны, персональных данных и иной конфиденциальной информации. Для эффективной безопасности от компьютерных преступлений всего лишь необходимо: 1) просмотреть всю документацию в учреждении, организации; 2) ознакомиться с функциями и степенью ответственности каждого ...

... с применением полиграфических компьютерных технологий? 10. Охарактеризуйте преступные деяния, предусмотренные главой 28 УК РФ «Преступления в сфере компьютерной информации». РАЗДЕЛ 2. БОРЬБА С ПРЕСТУПЛЕНИЯМИ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ ГЛАВА 5. КОНТРОЛЬ НАД ПРЕСТУПНОСТЬЮВ СФЕРЕ ВЫСОКИХ ТЕХНОЛОГИЙ 5.1 Контроль над компьютерной преступностью в России Меры контроля над ...

... признаков совершенного преступления и установления тождества фактических обстоятельств преступления и признаков соответствующей уголовно-правовой нормы. Особенность квалификации преступлений в сфере компьютерной информации При квалификации преступлений в сфере компьютерной информации могут возникнуть многочисленные вопросы, касающиеся отграничений этих преступлений как между собой, так и ...

0 комментариев