Навигация

Вредоносное программное обеспечение

Введение

О чудесных возможностях компьютеров наслышаны все. Да и сами они уже давно не в диковинку. Конечно, всем хочется познакомиться с ними поближе. И в первую очередь научиться применять компьютер для решения разнообразных жизненных задач, которым нет числа.

Каждый школьный предмет предлагает свой подход к решению таких задач: проблемы охраны природы можно обсуждать и на уроках математики, и на уроках химии, и на уроках литературы, и на уроках биологии.

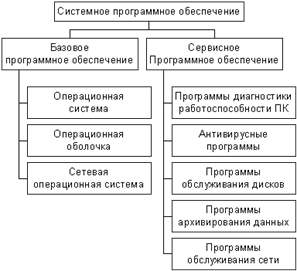

Есть свой подход к решению задач и у информатики. Суть его – в использовании персональных компьютеров. ПК можно применять для решения задач практически из всех областей жизни. Но для того, чтобы делать это эффективно, нужно уметь пользоваться программным обеспечением, установленным на ПК.

Программ, установленных на компьютере бесконечное множество. В объёме одного реферата невозможно о них всех рассказать. Я выбрала один класс программ – служебные, а из служебных – антивирусные программы, и о них написала в своём реферате. Недооценивать роль и значение антивирусных программ в современное время, когда известных вирусов уже более 30 тысяч, просто опасно. Если пользователь хочет иметь плоды своей работы в целости и сохранности, если не хочет, чтобы деньги с его счёта были сняты недоброжелателями и о подробностях его жизни узнали посторонние люди, он просто обязан установить на своём ПК антивирусные программы, которые борются с компьютерными вирусами.

Вредоносное программное обеспечение

Класс программ, предназначенных для выполнения различных несанкционированных пользователем действий, иногда направленных на причинение ущерба (уничтожение или повреждение данных, замедление работы и т. д.), называется вредоносным ПО.

Существуют следующие основные виды вредоносного ПО:

троянские кони (Trojan horse);

вирусы (virus);

черви (worm).

Троянские кони (троянские программы) — программы, содержащие скрытый модуль, не связанный с их основным назначением и осуществляющий несанкционированные действия. Примером может служить история, которая произошла в декабре 1989 г. Злоумышленник разослал 20 тыс. дискет, содержащих бесплатную систему с базой данных о заболевании СПИДом в различные организации ряда стран. После ее записи на винчестер пользователя вся информация винчестера была перекодирована, а на экране появлялось требование перечислить сумму в 378 долл. для получения программы восстановления информации.

Вирусы — наиболее распространенный и опасный вид вредоносного ПО. Это программа, способная к саморазмножению (т. е. воспроизведению своих копий) и распространению (заражению) на различные запоминающие устройства. Программу вируса нельзя обнаружить в списке файлов, т. к. она внедряется в чужие файлы и всячески маскирует свое пребывание там. Как правило, вирус после активизации остается в памяти компьютера и продолжает работу до конца компьютерного сеанса (резидентный).

Компьютерные вирусы могут не только присоединяться к другим программам, но и записываться на дискету или жесткий диск и выполняться в момент запуска программы носителя или загрузки операционной системы с зараженного диска.

Вирусы могут самостоятельно распространяться и быстро поражать значительное количество программ на огромном количестве компьютеров. Для этого им не требуется разрешение пользователей рабочих станций, которые могут даже не подозревать о вирусах. Вирусы могут содержать инструкции о выполнении разрушительных или же безвредных действий, мешающих, тем не менее, работе. Вирусы представляют собой серьезную проблему, т. к. снабжены кодом, способным нанести вред, а также могут самостоятельно распространяться.

Вирусы нельзя назвать таинственным явлением. Это всего лишь компьютерные программы, которые могут выполнять такие же действия, что и все прочие программы. Однако, в отличие от большинства других программ, они обладают способностью к саморазмножению.

Программа-вирус функционирует в два этапа. Первый этап — размножение вируса. На этом этапе программный код вируса воспроизводится и внедряется в различные места вашей компьютерной системы. Куда конкретно — зависит от типа вируса. Например: в выполняемые файлы (СОМ, ЕХЕ, SYS и др.), в загрузочный сектор дискеты, в таблицу разделов жесткого диска, в сектора, обозначенные как поврежденные, на дополнительные дорожки, во временно свободные секторы корневого каталога и т. п. Некоторые вирусы живут и размножаются в операционной системе, другие — в зараженных программах.

Второй этап, который можно назвать активной фазой, характеризуется активными действиями вируса, направленными либо на разрушение вашей компьютерной системы, либо на выполнение каких-то безвредных, с точки зрения его автора, действий. Например, вирус может: уничтожить файлы, отформатировать диск, уничтожить случайно выбранные сектора, исказить выводимую на экран компьютера информацию, отображать сообщения, шифровать дату на жестком диске, останавливать работу персонального компьютера и тому подобное. А могут вывести на экран портрет президента, исполнить Гимн Советского Союза или США.

Некоторые вирусы вообще не имеют каких-либо очевидных симптомов, они только распространяются. Если вы считаете, что ничего страшного в этом нет, то рискуете полностью забить ваш гигабайтный винчестер копиями вируса и сетовать на нехватку дискового пространства.

Вирус далеко не всегда можно обнаружить по каким-либо аномальным явлениям. Самым надежным способом выявления вирусов является применение эффективных антивирусных программных средств.

Как уже говорилось, к сожалению (или к счастью?), при распространении вирусов часто полностью отсутствуют какие-либо очевидные симптомы. Проникая в операционную систему на рабочей станции, вирус может выполнить любые инструкции, выбранные его создателем. Эти инструкции могут предусматривать активизацию вируса после какого-либо события (например, после определенного количества выполнении); в соответствии с определенным временем (по наступлении определенной даты, например в пятницу, 13 числа или 1 апреля) или же в любое произвольное время.

Создатель вируса не всегда включает в него инструкции, вызывающие очевидный вред или оказывающие разрушительное действие. Наносимый вирусом вред может быть обусловлен его тиражированием, что вызывает дефицит ресурсов, например, памяти на жестком диске, времени CPU или же сетевых соединений.

Появление вирусов связано с развитием теории самовоспроизводящихся систем. Первые работы в этой области принадлежат Джону фон Нейману.

Различают файловые вирусы, которые заражают отдельные программы, и бутовые (загрузочные), заражающие жесткие и гибкие диски. Для активации вируса необходим запуск зараженной программы или загрузка с зараженного диска, после этого дальнейшее заражение может происходить при любых операциях с файлами.

Среди современных вирусов встречаются:

стелс-вирусы (stealth), способные скрыть от пользователя внешние проявления своей деятельности. Stealth-вирусы нельзя обнаружить, просто просматривая файлы на диске. Авторы этих вирусов применяют весьма разнообразные способы маскировки. Допустим, просматривая файл, зараженный вирусом в текстовом редакторе, вы не обнаружите и намека на заражение — вирус определяет, что вы просматриваете файл, и удаляет себя из него. Закрываете файл — вирус опять на месте;

полиморфные или мутирующие (polymorph) вирусы, изменяющие свои копии для затруднения их поиска. Вирусы-мутанты содержат в себе алгоритмы шифровки-расшифровки. Внедряя свою копию в программу, такой вирус шифрует свой программный код, поэтому два экземпляра такого вируса, заразившие два разных файла, не имеют ни одного повторяющегося участка кода;

макро вирусы, заражающие не только программы, но и некоторые документы.

С момента заражения вирусом до момента проявления его действия может пройти довольно много времени. Многие вирусы начинают действовать после наступления определенного события. Примеры действий таких вирусов:

- В понедельник 1 числа "вешает" систему.

- С февраля по ноябрь каждый час переставляет соседние символы на экране.

- В зависимости от текущей даты может уничтожить информацию на всех доступных дисках.

- 20 числа оставляет в памяти код, который исполняет мелодию из фильма "Карьера Димы Горина".

- Полиморфный стелс-вирус 8 и 30 апреля, а также 9 мая уничтожает содержимое случайных секторов жесткого диска.

- В сентябре после 22 числа уничтожает содержимое 128 секторов каждого логического устройства жесткого диска.

Черви — разновидность вирусов, предназначенных для распространения в компьютерных сетях. Иногда применяются в целях шпионажа. Использование сетей в значительной степени способствует массовому заражению программ пользователей. Например, в 1988 г. вирус Морриса, аспиранта факультета информатики Корнеллского университета, инфицировал около 6000 компьютеров и 70 компьютерных систем (в том числе ядерной лаборатории) — важнейшие компьютерные сети восточного и западного побережья США. Потери были несущественны (только рабочее время).

Вирусы различаются и по степени опасности и по характеру производимых ими действий, например:

- Вирус оставляет в памяти программу, стирающую содержимое экрана.

- Неопасный вирус. После заражения каждого файла "осыпает" буквы на экране монитора, установив на это время признак отсутствия жесткого диска.

- Очень опасный вирус, замещающий программный код. Заражает ЕХЕ-файлы в текущем и родительских каталогах, а также файл С:\DOS\DOSSHELL.СОМ. Издает некоторые звуки и выводит на экран текст.

- Неопасный нерезидентный вирус-червь. Производит поиск ARJ и RAR-архивов и заражает их, дописывая к данным архивам собственную копию в форматах этих архивных файлов.

- Опасный резидентный вирус. При печати на принтере вставляет после запятой одно из следующих словосочетаний: ",вот", ",короче", ",таво этава".

- Опасный резидентный шифрованный вирус. При вводе с клавиатуры довольно часто повторяет ввод клавиши "t".

- Производит видеоэффект: все символы на экране, кружась, исчезают в центре экрана.

- Опасный макровирус. Записывает строку "Yohimbe" в заголовок заражаемой таблицы. В 16:45 вставляет в текущую таблицу картинку и текст.

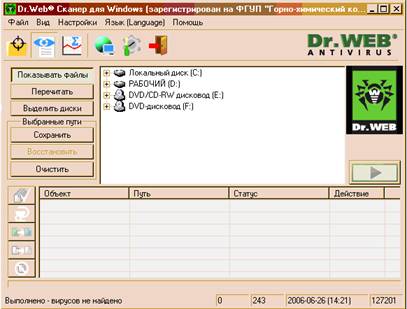

Антивирусное программное обеспечение (антивирусы)

Для борьбы с вирусами применяют специальное антивирусное программное обеспечение (антивирусы).

Полностью предотвратить инфицирование систем невозможно. Вы постоянно копируете себе новые программы, модифицируете существующие программы, обмениваетесь дискетами, в общем, ведете довольно «беспорядочный образ жизни». Нельзя также безошибочно выявить все возможные вирусы. Новые вирусы появляются, как грибы после дождя, а кроме этого, модифицируются старые, хорошо известные вирусы. Поэтому в любом случае инфицирование систем не исключено. Меры предотвращения инфицирования необходимы, однако не менее важно предусмотреть административные способы сдерживания «эпидемии» и обезвреживания вирусов в случае их появления.

Действие антивирусных программ основано либо на общих свойствах вирусов (т.е. на их способности к изменению файлов или загрузочных записей), либо на характеристиках отдельных вирусов или классов вирусов. Наиболее современная версия программы при обследовании системы пытается выявить симптомы, характерные для поведения или внешних проявлений отдельных вирусов или классов вирусов. При выявлении подобных признаков программа может предупредить пользователя, попытаться предотвратить распространение вируса и т.д. Прямая аналогия — по симптомам болезни врач в больнице ставит вам диагноз — грипп. Но что это — вирус гриппа А или Б, или какой-нибудь Z — он сказать не может.

Существуют различные антивирусы:

детекторы;

полифаги;

ревизоры;

сторожа;

вакцины.

Детекторы — программы, осуществляющие поиск известных им вирусов в файлах и на дисках. Современные детекторы определяют несколько тысяч вирусов и используют сложные эвристические алгоритмы (Scan).

Фаги или полифаги — программы, способные не только определить, но в некоторых случаях и удалить найденный вирус (AidsTest).

Ревизоры производят периодический контроль состояния запоминающих устройств с целью обнаружить изменения, характерные для проявления вирусов. Многие ревизоры имеют также анти-стелс механизм. (ADInf). Программы-ревизоры вычисляют контрольные суммы всех доступных на диске программ и записывают их в специальный файл. При очередной загрузке они проверяют, не подверглась ли какая-либо программа изменениям, и предупреждают об этом пользователя. Программы-ревизоры умеют своевременно обнаруживать заражение компьютера практически любым из существующих сейчас вирусов, а новейшие ревизоры умеют удалять даже ранее неизвестные им вирусы.

Сторожа — программы, контролирующие операции с диском и пресекающие попытки вируса к размножению (VSafe). Специальные программы-сторожа присоединяются к операционной системе с целью слежения за активностью запускаемых на компьютере программ. Они постоянно контролируют вирусоподобные операции, производимые программами с дисками или памятью. Если появляются подозрительные симптомы, они блокируют работу данной программы, сообщают об этом пользователю и ожидают его решения. Недостатком сторожей является их излишняя назойливость, которая выражается в слишком частых сообщениях о подозрительных операциях. Иногда такие программы поддерживаются специальными электронными ключами, которые физически блокируют доступ к программным ресурсам. Наиболее известен программно-аппаратный комплекс Sheriff.

Вакцины — программы, имитирующие заражение вирусом для прекращения его распространения (NeatVac).

Создание и распространение вредоносного программного обеспечения относится к разряду компьютерных преступлений, виновные в этих преступлениях несут ответственность в соответствии с законодательством.

Рассмотрим методы антивирусной защиты.

Похожие работы

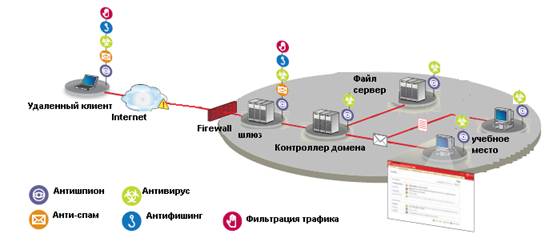

... Pro 2008 по результатам тестирования брандмауэров в лаборатории Matousec показал наилучшие результаты даже при настройках по умолчанию. Глава 3. Разработка рекомендаций по составу программного комплекса для защиты информации в ЛВС Кунгурского сельскохозяйственного колледжа Прежде, чем рекомендовать состав программного комплекса по защите информации в ЛВС КСХК. Необходимо реализовать политику ...

... адресам вашей адресной книги. Именно поэтому при подозрении на заражение лучше всего сразу отключиться от интернета. Запустите полную проверку компьютера. 4. Методы защиты от вредоносных программ Стопроцентной защиты от всех вредоносных программ не существует: от эксплойтов наподобие Sasser или Conficker не застрахован никто. Чтобы снизить риск потерь от воздействия вредоносных программ, ...

... на работу компьютера, является вирусом. Существуют следующие основные виды вредоносного ПО: · Троянские кони, программные закладки и сетевые черви; · Вирусы; · Шпионское ПО; · Руткиты; · Прочие вредоносные программы. 2.1 Троянские кони, программные закладки и сетевые черви Троянский конь – это программа, содержащая в себе некоторую разрушающую функцию, которая активизируется при ...

... новые возможности. На рынке серверных операционных систем Австралии Linux уже заняла около 30%. За австралийцами последовали и бразильцы. Бразильское правительство решило отказаться от расходования средств на программное обеспечение и перейти с продуктов Microsoft на системы с открытым кодом, в частности, ОС Linux. Главная причина изменений – экономическая. В нашей стране рынок Linux пока ...

0 комментариев