МИНИСТЕРСТВО СЕЛЬСКОГО ХОЗЯЙСТВА РФ

КЕМЕРОВСКИЙ ГОСУДАРСТВЕННЫЙ

СЕЛЬСКОХОЗЯЙСТВЕННЫЙ ИНСТИТУТ

Кафедра " Информационные системы в экономике "

КОНТРОЛЬНАЯ РАБОТА

По "Информатике"

Выполнил:

Студент

Проверил:

КЕМЕРОВО 2007

Содержание

1. Технологии обработки и хранения информации

Электронные устройства памяти

Постоянные магнитные запоминающие устройства компьютера

Гибкие диски

Жесткий диск

Другие виды запоминающих устройств компьютера

2. Языки программирования

3. Понятие и основные виды компьютерных преступлений

Литература

1. Технологии обработки и хранения информации

Информация - это сложное многообразное понятие включает в себя знания из различных областей деятельности человека.

Хранение информации - процесс не менее древний, нежели жизнь человеческой цивилизации. В самые древние времена ее хранил и передавал из поколения в поколение человек - его интеллект, его опыт.

Информация может храниться на бумаге - в виде текстов, графиков, таблиц, рисунков и в компьютерах - на магнитных носителях и электронных микросхемах. В настоящее время разрабатывают новые носители, модулирующие считывающий лазерный луч (лазерные компакт-диски, Compact-Disc или CD). Все это позволяет использовать ПК как хранилище большого объема информации и как устройство, способное быстро обрабатывать хранящиеся в нем данные.

Обычно информация записывается путем выделения цветом отдельных областей носителя. На бумаге мы видим буквы на белом фоне, расположенные в определенном порядке. В ПК принята такая же система записи, только на носителе фигурируют два знака. Условно назовем один знак нулем (0), а другой единицей (1). Такая система хранения информации и названа двоичной. На магнитном носителе вдоль дорожек располагаются участки с записанным магнитным полем двух направлений, одно из которых соответствует 0, а другое - 1.

Одному знаку (0 или 1) соответствует один бит информации. Восемь расположенных рядом знакомест или восемь бит хранят байт информации. В байте насчитывается 256 различных комбинаций нулей и единиц. Приняты следующие названия:

1 Килобайт (Кб) - 1024 байт (б)

1 Мегабайт (Мб) - 1024 Кб

1 Гигабайт (Гб) - 1024Мб

Одна буква в ПК записывается с помощью специального алфавита и занимает объем памяти равный одному байту. Если на странице имеется 40 строк по 50 символов в строке, то такая страница займет в памяти 2 Кб. Для хранения 100 таких страниц потребуется устройство с объемом памяти более 100 Кб. Такие устройства в компьютере имеются и они могут хранить библиотеку в 500000 страниц и более!

Проделайте простое упражнение. Нажмите клавишу <Alt> и удерживайте ее в нажатом состояние. Затем нажмите сначала клавишу <7>, а затем клавишу <1>. После этого отпустите клавишу <Alt>. Таким образом, вы послали в компьютер код 71. В ответ на этот код на экране монитора должна появится заглавная латинская буква <G>.

Графическая информация тоже запоминается в двоичном коде. Каждая точка экрана монитора хранится в байте информации. В ней записывается код и интенсивность цвета из цветовой палитры монитора. Точек на экране насчитывается до 1000000 в зависимости от типа монитора. Таким образом, графическая информация требует большего объема памяти, чем текстовая.

Электронные устройства памяти

В качестве устройств, хранящих информацию могут выступать электронные устройства. При подаче на вход такого устройства сигнала 0 оно переходит в 0-состояние и сохраняет это состояние до прихода следующего управляющего сигнала. Особенностью электронных устройств является то, что они работают только при подаче на них электропитания. После снятия напряжения (или выключения компьютера) информация, записанная в них, теряется. Стирается информация в ПК и при перезапуске клавишей <Reset> или комбинацией клавиш <Alt-Ctrl-Delete>.

Электронные устройства памяти отличаются высоким быстродействием считывания \ записи информации.

Электронные микросхемы памяти компьютеров делится на четыре вида:

оперативное запоминающее устройство ОЗУ (RAM - random access memory, т.е. память с произвольным доступом);

КЭШ-память (память, расположенная в непосредственной близости с микропроцессором);

постоянное запоминающее устройство ПЗУ, хранящее в своей памяти программы BIOS (Basic Input-Output System, базовая система ввода-вывода), используется только для чтения (ROM, Read Only Memory); это устройство хранит информацию и после выключения компьютера;

память хранения конфигурации компьютера CMOS-микросхема.

От размеров оперативной памяти зависит быстродействие работы компьютера. Чем больше ОЗУ, тем быстрее работают программы, тем больший объем информации можно обработать. При этом появляется возможность параллельной многозадачной работы нескольких программ и устройств компьютера. Есть свои ОЗУ в принтерах и мониторах. Это повышает их быстродействие. В принтерах достаточное ОЗУ позволяет вести распечатку текста и корректировку следующего документа одновременно. В мониторах достаточное ОЗУ позволяет повысить быстродействие вывода изображения. В современных ПК возможно такое быстродействие, что можно смотреть даже видео фильмы.

Если ОЗУ в вашем компьютере недостаточно, то его можно увеличить, вставив в специальные гнезда системной платы компьютера более мощные микросхемы.

В ПК есть специальная CMOS-микросхема электронной памяти, в которой записана информация о конфигурации компьютера. К ней подключен аккумулятор в качестве источника питания. Это позволяет сохранять информацию в ней даже после выключения компьютера. Однако, если долго не включать компьютер или аккумулятор испортится, то информация может исчезнуть. В этом случае придется устанавливать конфигурацию в CMOS-микросхеме при включении ПК.

Постоянные магнитные запоминающие устройства компьютера

Постоянные магнитные запоминающие устройства обладают меньшим быстродействием, чем электронные, но зато они хранят информацию и после выключения компьютера. Объем магнитных запоминающих устройств может достигать нескольких гигабайт. Однако следует помнить, что ресурс их не безграничен, т.е. количество часов работы и число записей \ считываний у этих устройств ограничен. Поэтому при длительной работе с ними повышается вероятность случайного выхода их из строя с потерей информации. Следует оградить себя от такого рода неожиданностей и архивировать, дублировать информацию на дисках, которые используют только для ее хранения.

Магнитные устройства делятся на два вида:

"гибкий диск (дискета, Floppy Disk, FD);

"жесткий диск (Hard Disk, HD).

Магнитный диск вращается, а магнитная головка перемещается по радиусу. Таким образом, информация записывается на концентрических дорожках, число которых зависит от размера головки.

Гибкие диски

Гибкие диски (дискеты) позволяют переносить документы и программы с одного компьютера на другой, хранить информацию, не используемую постоянно на компьютере, делать архивные копии информации, содержащейся на жестком диске.

В современных компьютерах используются накопители для дискет размером 3,5 дюйма (89 мм) и емкостью 0,7 и 1,4 Мбайт. Эти дискеты заключены в жесткий пластмассовый конверт, что значительно повышает их надежность и долговечность. Для защиты от записи не корпусе дискеты имеется специальный переключатель - защелка, разрешающая или запрещающая запись на дискету (это черный квадратик в нижнем левом углу дискеты). Здесь, однако, запись на дискету разрешена, если отверстие, закрываемое защелкой, закрыто, и запрещена, если это отверстие открыто.

Перед первым использованием дискеты необходимо специальным образом инициализировать. Это делается с помощью программы DOS Format.

Жесткий дискНакопители на жестком диске (винчестеры) предназначены для постоянного хранения информации - программ операционной системы, часто используемых пакетов программ, редакторов документов, трансляторов с языков программирования и т.д. Наличие жесткого диска значительно повышает удобство работы с компьютером.

Для пользователя накопители на жестком диске отличаются друг от друга прежде всего своей емкостью, т.е. тем, сколько информации помещается на диске. Другим важным показателем является скорость работы диска, которая характеризуется двумя показателями: временем доступа к данным на диске, скоростью чтения и записи данных на диске.

Следует заметить, что время доступа и скорость чтения / записи зависят не только от самого дисковода, но и от параметров всего тракта обмена с диском: от быстродействия контроллера диска, системной шины и основного микропроцессора компьютера.

Другие виды запоминающих устройств компьютера

Кроме перечисленных запоминающих устройств в ПК применяются стримеры, лазерные компакт-диски, магнитооптические диски, карты флэш-памяти и др.

Стример.

Стример представляет собой специальную кассету с магнитной лентой. Стример применяется только для архивного хранения информации. Для оперативной работы, подобно жестким или гибким дискам, он не пригоден. Процесс считывания\записи занимает минуты и определяется скоростью перемотки магнитной ленты. Объем стримера может быть 80 Мб и более. Правила работы со стримером несложны. Кассету стримера погружают в специальный карман считывающего/записывающего устройства, затем запускают специальную диалоговую программу, с помощью которой можно записать и считать информацию со стримера.

Лазерные компакт-диски.

Лазерный диск - это одно - или двусторонний полимерный диск с нанесенным на его поверхность активным слоем. Для работы с лазерными компакт-дисками необходим специальный CD-дисковод. В таком дисководе головка содержит два полупроводниковых диода. Один диод излучает, а другой принимает модулированный отраженный от диска лазерный луч. Геометрические размеры лазерного луча значительно меньше, чем размеры магнитной головки. Поэтому число дорожек на лазерном диске в 1000 раз больше, чем на магнитном диске такого же размера. Объем информации, записанной на лазерный диск, может достигать 4,5 Гб.

Лазерный диск, как и стриммер, используют только для архивного хранения информации, поэтому они работают только в режиме считывания. Записывают информацию на лазерные диски на специальной записывающей аппаратуре. Многие современные программные продукты распространяются на лазерных дисках.

Магнитооптические диски.

Сравнительно недавно среди накопителей оцифрованной информации появилась еще одна новинка - перезаписываемый цифровой мини-диск фирмы Sony (Minidisc - MD), в котором используется комбинированный магнитооптический способ записи. Он имеет поверхность из магнитного материала, который можно перемагнитить только при температуре 180°. В момент записи лазерный луч производит нагрев поверхности диска, а магнитная головка осуществляет перемагничивание. Затем поверхность диска остывает, и рабочий слой фиксирует магнитные частицы в том положении, которое они получили во время записи информации под воздействием магнитной головки. При считывании лазерный луч по-разному отражается от намагниченных и ненамагниченных участков, что воспринимается считывающей головкой как последовательность логических нулей и единиц. Для записи звука на мини-диск и его воспроизведения создан новый аппарат - MD-рекордер.

Твердотельные носители (флэш-память).

На основе методов цифрового сжатия информации созданы миниатюрные устройства, в которых для записи звука используются сменные твердотельные полупроводниковые носители, так называемая флэш-память. Эта память является универсальной и используется для записи любой оцифрованной информации.

Название "флэш" было введено фирмой Toshiba, так как содержимое памяти в них можно стереть мгновенно (англ, in a flash). В отличие от магнитной, оптической и магнитооптической памяти она не требует применения дисководов с использованием сложной высокоточной механики и не содержит ни одной подвижной детали. В этом состоит ее основное преимущество перед всеми остальными носителями информации, а поэтому за ней будущее

Флэш-память - это микросхема на кремниевом кристалле. Она построена на принципе сохранения электрического заряда в ячейках памяти транзистора в течение длительного времени с помощью так называемого плавающего затвора при отсутствии электрического питания.

Файловая система хранения информации в компьютерах.

Для создания документа необходимо последовательно нажимать символьные клавиши клавиатуры. При этом в памяти ПК в соответствующем порядке записываются байты информации. После окончания этой работы в устройстве памяти компьютера сформируется фиксированная уникальная последовательность байтов. С этой последовательностью байтов придется далее работать как с целым объектом. Фиксированная последовательность байтов, объединенная общим смыслом и назначением, называется файлом (file). С файлами, как с объектами, в ПК можно выполнять следующие операции: копирование (сору); запись (write), сохранение (save); считывание (read), открывание (open); печать (print); поиск (search); переименование (rename); перемещение (remove); удаление (delete).

Во всех операциях обращение к файлу осуществляется через его имя.

2. Языки программирования

Одним из первых процедурно-ориентированных языков стал язык Фортран (FORmula TRANslation - преобразование формул). Фортран является компилирующим языком. Он не только просуществовал до наших дней, но и удерживает одно из первых мест в мире по распространенности. Среди причин такого долголетия можно отметить простую структуру как самого Фортрана, так и предназначенных для его преобразования в машинные коды трансляторов. Фортран используется в сфере научных и инженерно-технических вычислений.

Язык Фортран продолжает развиваться и совершенствоваться, оказывая сильное влияние на создание и развитие других языков программирования, например, Фортран заложен в основу диалогового языка Бейсик (BASIC - beginners all-purpose symbolic instruction code). Это переводится так: многоцелевой язык символьных команд для начинающих.

Язык Бейсик позволил привлечь к изучению технологии программирования большое число людей из различных предметных областей (непрофессионалов-программистов). В момент его создания он предназначался в основном для обучения программированию. Современные версии языка Бейсик позволяют решать сложные задачи на профессиональном уровне.

Первые версии Бейсика являлись интерпретаторами, что позволяло в диалоговом режиме быстро редактировать новые программы. Последние версии Бейсика позволяют использовать оба вида трансляции: и компиляцию, и интерпретацию. При разработке программ язык работает как интерпретатор, а для получения конечного варианта программа компилируется в машинные коды. Такой вариант позволяет получить высокую скорость отладки программы и одновременно большую скорость работы конечного продукта.

Алгол-60 (ALGOritmic Language - алгоритмический язык) - это более совершенный язык, чем Фортран.

Решение экономических задач (учет материальных ценностей, выпущенной предприятием продукции, личного состава) в 60-х годах XX столетия удобно было выполнять на языке Кобол.

Языки Лисп (Lisp) и Пролог (Prolog) были разработаны для решения задач, относящихся к искусственному интеллекту. Эти языки позволяют обрабатывать текстовую (символьную) информацию, решать логические и математические задачи. Например, на базе языка Лисп разработана известная математическая система Derive.

Язык Пролог является непроцедурным языком логического программирования. Он выбран основным языком при разработке ЭВМ пятого поколения, которые будут обладать искусственным интеллектом.

Язык ЛОГО (LOGO) используется для обучения детей основам программирования. Характерной особенностью языка является применение так называемой "черепашьей" графики (движущаяся черепаха оставляет за собой след в виде рисунка).

Обилие алгоритмических языков, появившихся в период разработки и внедрения второго поколения ЭВМ, объясняется невозможностью ни одним из существовавших языков удобно описывать разнообразные задачи. Третье поколение ЭВМ поставило на повестку дня вопросы поиска нового подхода к созданию универсального алгоритмического языка.

Одной из попыток такого рода является создание фирмой IBM языка ПЛ/1 (Programming Language). Он основан на языках Фортран, Алгол и Кобол.

В 1971 г. появилась публикация с описанием языка Паскаль (Pascal), который является преемником Алгола-60. Он имеет конструкции, аналогичные существующим в ПЛ/1 и Алголе-60, однако более лаконичен. В Паскале проводятся идеи структурного программирования. Благодаря хорошей структурированности программ, написанных на языке Паскаль, над разработкой сложных проектов могут одновременно работать несколько программистов.

На основе языка Паскаль в конце 70-х годов XX в. по заказу Министерства обороны США во Франции был разработан язык Ада (Ada). Язык назван в честь первой программистки Augusta Ada Byron, работавшей с Ч. Бэббиджем. Это хорошо структурированный язык, однако слишком громоздкий и многословный.

Язык Ада используется при разработке программного обеспечения для компьютерных систем, встроенных в самонаводящиеся ракеты, космические объекты, самолеты. Эти системы работают в реальном масштабе времени, где накладываются жесткие требования на быстродействие. Язык Ада поддерживает параллельное выполнение задач в многомашинных и в многопроцессорных вычислительных системах. В этом случае программа делится на части и одновременно выполняется на нескольких процессорах.

Развитие современной вычислительной техники характеризуется тенденцией распространения многопроцессорных компьютеров и вычислительных сетей. Поэтому в области программного обеспечения вызывают все больший интерес языки, поддерживающие разработку распределенных программ (т.е. программ, которые выполняются с помощью нескольких процессоров или машин).

Одним из таких языков является Linda - язык, предназначенный для параллельной обработки данных. При использовании языка Linda вычислительный процесс делится на группу процессов, среди которых выделяется главный. Указанные процессы осуществляются одновременно на нескольких процессорах и синхронизируются один относительно другого.

Кроме языков Ада и Линда, существуют и другие языки параллельного программирования, например Erlang, Modula, Occam.

Язык СИ достаточно полно отражает возможности современных компьютеров, позволяя писать эффективные программы, не прибегая к сложным конструкциям языков Ассемблера. На этом языке написана популярная операционная система UNIX.

Перспективным направлением дальнейшего развития технологии программирования явилось создание объектно-ориентированных языков.

Объекты представляют собой многократно используемые программные модули. Структурно объекты состоят из двух частей: методов и переменных.

Методы представляют собой набор процедур и функций, определяющих алгоритм работы объекта. Переменные могут содержать как простые данные (числа, массивы, текст и т.д.), так и информацию сложной структуры (графика, звуки и т.д.).

Однотипные объекты объединяются в классы.

Объектно-ориентированное программирование (ООП) характеризуется следующими тремя признаками: инкапсуляцией, наследованием и полиморфизмом.

С помощью инкапсуляции данные одного объекта могут быть защищены от других объектов. Такое "сокрытие" информации позволяет объектам спрятать их внутреннее устройство. При этом объект можно использовать, ничего не зная о механизме его работы и ненужных деталях.

При инкапсуляции объект заключается в непроницаемую оболочку и только его внешний вид доступен для обозрения. Объект отвечает за корректность реализации своей функциональной способности, а вызывающая объект программа - за корректность использования объекта.

С помощью механизма наследования одни классы объектов могут происходить от других. Дочерний класс способен унаследовать от своего родительского класса все его методы и данные, причем потомок может унаследовать способности и от нескольких родителей.

Полиморфизм - присвоение единого имени процедуре, которая передается по иерархии объектов, с выполнением этой процедуры способом, соответствующим каждому объекту в иерархии.

Первым объектно-ориентированным языком программирования был Simula 67 (Симула). Он разработан в конце 60-х годов XX столетия в Норвегии для решения задач моделирования.

Первоначально прохладному отношению к языку Симула способствовало то обстоятельство, что он был реализован как интерпретируемый (а не компилируемый) язык, что в 60-е годы было существенным недостатком, так как интерпретация связана со снижением скорости выполнения программ.

Типичные современные объектно-ориентированные языки, такие как Си++ или Smalltalk, содержат инструменты, которые максимально облегчают повторное использование созданных программных модулей.

Язык Smalltalk - один из наиболее развитых и мощных объектно-ориентированных языков программирования. В нем присутствуют все основные признаки объектно-ориентированного языка, в том числе наследование, полиморфизм и инкапсуляция данных.

Дельфи (Delphi) разработан фирмой Borland на базе языка Турбо-Паскаль. Чаще всего этот язык программирования используется для работы с базами данных по технологии клиент-сервер. Основной упор в Дельфи делается на максимальном повторном использовании имеющихся программ. Это позволяет разработчикам строить приложения из уже существующих объектов, а также дает им возможность создавать свои собственные объекты.

Первая версия Visual Basic появилась в 1991 г. Он близок к объектно-ориентированным языкам, но по-прежнему остается процедурным языком.

Этот язык широко распространен, он интегрирован в пакеты Microsoft Office: СУБД MS Access, электронные таблицы MS Excel, текстовый редактор MS Word.

Язык гипертекстовой разметки HTML (HyperText Markup Language) был предложен Тимом Бернерсом-Ли в 1989 г. в качестве основного компонента технологии распределенной гипертекстовой системы World Wide Web (WWW).

Результирующий документ, составленный на языке HTML, кроме текста может содержать иллюстрации, аудио - и видеофрагменты. В основу гипертекстовой разметки положена теговая модель описания документа.

Теги (иногда таги или тэги) - это скобки, между которыми записаны команды, указывающие, как отображать данный фрагмент текста Web-страницы.

Язык DHTML (Dynamic Hyper Text Markup Language) является расширением, развитием языка HTML. Он позволяет создавать динамические, движущиеся объекты, подсвечивающиеся кнопки, бегущие строки и др.

Для придания Web-страницам интерактивности используется язык PERL. Язык является интерпретируемым. Он создан программистом Лари Уоллом (Larry Wall) для обработки текстов и файлов. PERL расшифровывается как Practical E xtraction and Report Language (язык для практического извлечения данных и составления отчетов).

С помощью PERL Web-дизайнеры реализуют интерактивные средства Интернета: гостевые книги, чаты, поисковые системы, доски объявлений, службы рас-сылок виртуальных открыток и др. Пользователь имеет возможность заполнить соответствующие формы на Web-странице, и введенная информация будет обработана с помощью программ, написанных на языке PERL.

Язык моделирования виртуальной реальности Virtual Reality Modelling Language (VRML) предназначен для описания сред, имитирующих трехмерное пространство. Он является расширением гипертекстового языка разметки HTML, используемого для описания плоских изображений.

Данный язык не только позволяет создать трехмерную среду, но и указать места расположения источников освещения и точек обзора. Более того, VRML позволяет пользователю перемещаться в созданной виртуальной реальности.

Чаще всего язык VRML применяется в архитектуре для моделирования и проектирования зданий и помещений, в торговле - для выбора вариантов удобной компоновки мебели и оборудования, в химии - для визуализации молекул в процессе синтеза.

Язык Java (произносится джава или ява) предназначен для составления программ (приложений), которые работают в сетях. Программы, написанные на языке Java, часто используются для создания динамической рекламы в глобальной сети (анимация, телетайпные ленты, мерцающие надписи). Java-приложения "оживляют" статические картинки Web-страниц и тем самым привлекают внимание пользователей.

Язык Java является объектно-ориентированным языком. Java позволяет разрабатывать и настраивать приложения (синоним слова "программы"). В то же время Java во многом сохраняет синтаксис и стиль программирования языков С и C++.

Достоинством языка является то, что он независим от конкретной архитектуры ЭВМ, и Java-приложения могут работать на различных типах ЭВМ (на различных процессорах), под управлением различных операционных систем: Windows, UNIX, Macintosh и др. Такое свойство особенно привлекательно при работе в глобальной сети, состоящей из множества ЭВМ, реализованных на различных платформах.

Язык поддерживает технологию клиент-сервер. С помощью языка Java сложные приложения разбиваются на небольшие модули, которые называются компонентами (приложениями) или апплетами (applets). Компоненты располагаются на сервере и при работе передаются по сети на ЭВМ клиента (пользователя), где и исполняются.

При работе интерпретатора языка Java исходные тексты транслируются (преобразуются) в псевдокод виртуальной Java-машины. Заметим, что виртуальная Java-машина фактически не существует в виде реальных микросхем и других устройств, а представляет собой программный эмулятор (имитатор), выполненный на имеющейся у пользователя аппаратной платформе. Псевдокод чаще всего называют байт-кодом.

Программный эмулятор виртуальной Java-машины включен в состав распространенных программ-исследователей глобальных сетей (браузеров), таких как Microsoft Internet Explorer и Netscape Navigator.

Корпорации SUN Microsystems и Netscape Communications создали язык JavaScript. JavaScript относится к языкам сценариев, которые позволяют "склеивать" готовые компоненты (вызывать подпрограммы при совершении каких-то событий). JavaScript - не единственный язык управления сценариями просмотра документов. Язык VBScript, созданный на основе языка Visual Basic, используется для решения таких же задач.

Управлять сценарием просмотра (т.е. последовательностью просмотра) можно и с помощью Java-апплетов. Активные объекты Java выполняются виртуальной машиной Java, которая не позволяет загруженному байт-коду получить доступ к другим частям компьютера.

В технологии ActiveX применяется иной подход. Элементы управления ActiveX могут непосредственно обращаться к жесткому диску и другим устройствам, что теоретически дает возможность создать элемент управления, который опасен для данного компьютера (например, можно тайно собирать и передавать информацию об используемом программном обеспечении).

Языки программирования (ЯП) по своим возможностям и времени создания принято делить на несколько поколений (Generation Language GL). Каждое из последующих поколений по своей функциональной мощности качественно отличается от предыдущего. К сегодняшнему дню насчитывается пять поколений языков программирования.

3. Понятие и основные виды компьютерных преступлений

Компьютерное преступление - это действие, совершаемое с целью нанесения морального или материального ущерба гражданам или организациям с использованием компьютерных технологий и противоречащие действующему законодательству.

Как видно из определения, это понятие родилось только с появлением в действующем уголовном законодательстве РФ соответствующих статей, предусматривающих ответственность граждан за совершенные деяния в сфере информатизации.

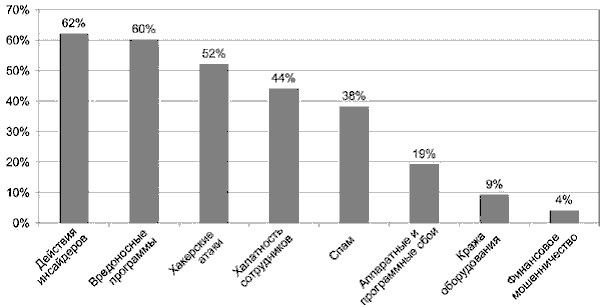

Различаются, как правило, следующие виды компьютерных преступлений:

1) Хакинг (часто с последующим "дефейсом" (от англ. deface - повреждать, искажать) - изменением содержания сайта, в частности, главной страницы). Хакинг ясно и чётко преследуется статьёй 272 "Неправомерный доступ к компьютерной информации, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети". Неопределённости с наказанием здесь нет.

2) Кардинг - похищение реквизитов, идентифицирующих пользователей в сети Интернет как владельцев банковских кредитных карт, с их возможным последующим использованием для совершения незаконных финансовых операций (покупка товаров либо отмывание денег).

3) Крекинг - снятие защиты с программного обеспечения для последующего бесплатного использования (защита обычно устанавливается на так называемые "shareware/demo/trial" - продукты). Сюда же можно отнести пиратское распространение законно купленных копий программного обеспечения. Крекинг карается статьей 146 "Нарушение авторских и смежных прав (незаконное использование объектов авторского права или смежных прав, а равно присвоение авторства, если эти деяния причинили крупный ущерб)" и статьей 273 "Создание программ для ЭВМ или внесение изменений в существующие программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами".

4) Незаконное получение и использование чужих учетных данных для пользования сетью Интернет. То есть деятельность энергичных молодых людей, которые завладели логином и паролем другого человека или организации, карается статьёй 165 "Причинение имущественного ущерба путем обмана или злоупотребления доверием".

5) Нюкинг, или d. o. s. - атаки (Denial of Service) - действия, вызывающие "отказ в обслуживании" (d. o. s) удаленным компьютером, подключенным к сети. То есть деятельность, направленная на стимулирование массового зависания компьютеров. Эта группа тесно связана с первой, поскольку одним из методов взлома интернет-сайтов является d. o. s. - атака с последующим запуском программного кода на удаленном сетевом компьютере с правами администратора. Это, наверное, наиболее вредоносное преступление, и наказание за него предусмотрено тремя статьями: статья 272 "Неправомерный доступ к компьютерной информации", статья 273 "Создание и распространение вредоносных программ для ЭВМ", статья 274 "Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред".

6) Спаминг - массовая несанкционированная рассылка электронных сообщений рекламного или иного характера. Со спамом сталкивался почти каждый пользователь Интернета. Американская статистика говорит о том, в прошлом году спамерами был нанесён ущерб: американским организациям - 9 миллиардов долларов, европейским - 2,5 миллиарда. Примечательно, что дотошные американцы высчитали эти цифры на основе оценок уменьшения производительности труда за счёт того, что в среднем каждый работник тратит 4,5 секунды на удаление письма. В Соединенных Штатах, Англии и в континентальных европейских странах уже давно борются со спамерами путём применения уголовной или административной ответственности. В США совсем недавно принят специальный закон о борьбе со спамом. Однако даже уголовное наказание в виде лишения свободы или административная ответственность в виде штрафа в пять тысяч фунтов (в Англии) никоим образом не снижает количество рассылаемых писем. Российский законодатель упорно молчит. По нашему уголовному законодательству можно привлечь за спаминг только в том случае, если кто-либо вышлет столько писем, что их количество приведёт к отключению почтового ящика (статья 274).

7) Чтение чужих электронных сообщений. С этим преступлением можно бороться несколькими способами. В зависимости от ситуации, злоумышленников можно наказывать в соответствии со статьёй 137 "Нарушение неприкосновенности частной жизни", статьёй 138 "Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений", статьёй 183 "Незаконные получение и разглашение сведений банковской тайны" и статьёй 272 "Неправомерный доступ к компьютерной информации". Основой является нарушение тайны переписки. Эта тайна, кстати, предусмотрена в Конституции.

8) другие различные виды компьютерных злоупотреблений, которые не относятся к ранее перечисленным, например, случаи кражи данных, саботаж в вычислительных центрах и т.д.

Литература

1. Алексеев А. Информатика 2003. - М.: СОЛОН-Пресс, 2003. - 464 с.

2. Велихов А.В. Основы информатики и компьютерной техники. - М.: Солон-Пресс, 2003. -544 с.

3. Дрешер Ю. Организация информационного производства. - М.: ФАИР-ПРЕСС, 2005. - 248 с.

4. Информатика / Под ред. А.Л. Курносова. - М.: Колос, 2005. - 275 с.

5. Макарова Н.В. Информатика. Учебник. - М.: Финансы и статистика, 1997. - 768 с.

6. Максимов Н.В. Технические средства информатизации: Учебник. - М.: ИНФРА-М, 2005. - 576 с.

Похожие работы

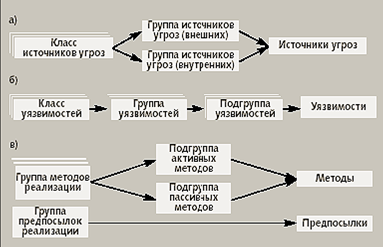

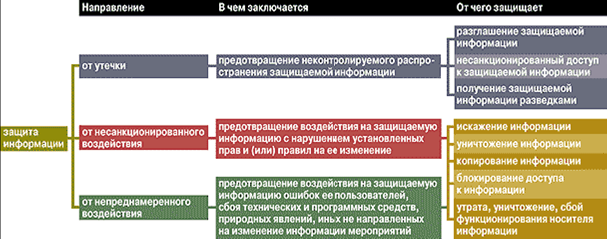

... , каждый из которых в отдельности решает свои специфические для данной формы задачи и обладает конкретизированным содержанием этих задач. В комплексе эти элементы формируют многоуровневую защиту конфиденциальной информации предприятия, при условии неукоснительного соблюдения всех мер и условий, поставленных данной системой. При решении задач по защите информационных ресурсов компании необходимо ...

... учительской и ученической деятельности, проводить своевременный анализ и корректировку образовательного процесса. 2.2 Методики сбора, обработки и хранения педагогической информации Педагогический мониторинг, представляющий собой постоянное (равнопериодическое) отслеживание состояния педагогической системы с целью принятия управленческих решений, оптимизирующих ее функционирование и ...

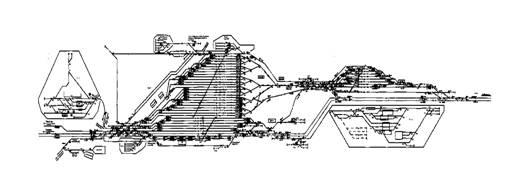

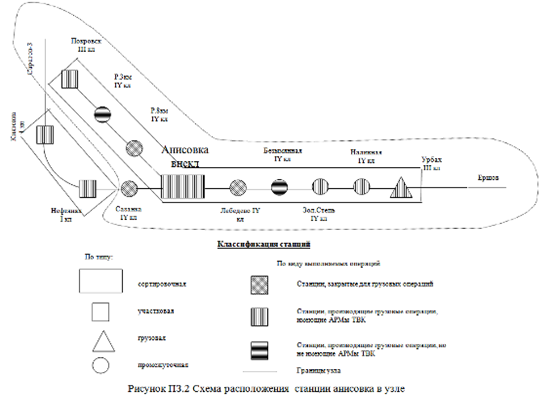

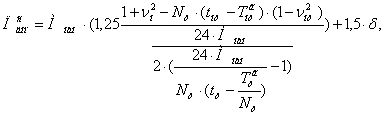

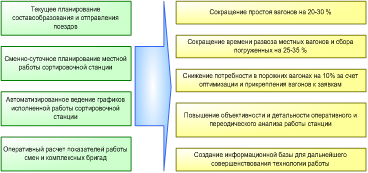

... ГУ-23 с описанием повреждения и не снимать с ответственного простоя до выяснения обстоятельств повреждения вагона грузополучателем. 2. Организация работы системы «Парк приема-горка» 2.1 Технология обработки поездов в парке приема При подходе поезда дежурный по станции, предварительно согласовав с маневровым диспетчером парк и путь приема, извещает работников станции по громкоговорящей ...

... питания, уничтожители бумажных документов Заключение Цель курсового исследования достигнута путём реализации поставленных задач. В результате проведённого исследования по теме "Методы защиты информации в телекоммуникационных сетях" можно сделать ряд выводов: Проблемы, связанные с повышением безопасности информационной сферы, являются сложными, многоплановыми и взаимосвязанными. Они ...

0 комментариев