Навигация

Основные концепции построения информационных систем

5. Основные концепции построения информационных систем

Сегодня, практически в любой организации сложилась хорошо всем знакомая ситуация: - информация вроде бы, где-то и есть, её даже слишком много, но она неструктурированна, несогласованна, разрознена, не всегда достоверна, её практически невозможно найти и получить.

Именно на разрешение этого противоречия - отсутствие информации при наличии и даже избытке и нацелена концепция Хранилищ Данных (Data Warehouse). В основе концепции Хранилищ Данных лежат две основополагающие идеи:

· Интеграция ранее разъединенных детализированных данных:

· -исторические архивы,

· -данные из традиционных СОД,

· -данные из внешних источников в едином Хранилище Данных, их согласование и возможно агрегация.

· Разделение наборов данных используемых для операционной обработки и наборов данных используемых для решения задач анализа.

Автором концепции Хранилищ Данных (Data Warehouse) является Б.Инмон, который определил Хранилища Данных, как: "предметно ориентированные, интегрированные, неизменчивые, поддерживающие хронологию наборы данных, организованные для целей поддержки управления", призванные выступать в роли "единого и единственного источника истины" обеспечивающего менеджеров и аналитиков достоверной информацией необходимой для оперативного анализа и принятия решений.

Предметом концепции Хранилищ Данных являются сами данные. После того как традиционная СОД реализована и начинает функционировать, она становится ровно таким же самостоятельным объектом реального мира, как и любое, производственный процесс. А данные, которые являются одним из конечных продуктов такого производства, обладают ровно теми же свойствами и характеристиками, что и любой промышленный продукт: сроком годности, местом складирования (хранения), совместимостью с данными из других производств (СОД), рыночной стоимостью, транспортабельностью, комплектностью, ремонтопригодностью и т.д.

IV. Защита информации в автоматизированных информационных системах

1. Понятие безопасности информационных систем

Информационная безопасность (ИБ) – это состояние защищенности информационных ресурсов, технологий их формирования и использования, а также прав субъектов информационной деятельности. Цель информационной безопасности – защита информации и прав субъектов информационной деятельности при формировании информационных технологий, инфраструктуры и информационных ресурсов путем проведения правовых, организационных и технических мероприятий.

2. Виды угроз информационным системам

Наиболее полная классификация угроз информационным системам имеет следующий вид:

· цели реализации угрозы: нарушение конфиденциальности, нарушение целостности, нарушение доступности;

· принципу воздействия: с использованием доступа, с использованием скрытых каналов;

· характеру воздействия: активные, пассивные;

· причине появления используемой ошибки защиты: неадекватность политики безопасности, ошибкой управления системой защиты, ошибки проектирования системы защиты) ошибки кодирования;

· способу воздействия на объект атаки: непосредственное воздействие на объект атаки, воздействие на систему разрешений, опосредованное воздействие; способу воздействия: в интерактивном и пакетном режимах; объекту атаки: на АИС в целом, на объекты АИС, на субъекты АИС, на каналы передачи данных;

· используемым средствам атаки: с использованием штатного программного обеспечения, с использованием разработанного программного обеспечения;

· состоянию объекта атаки: при хранении объекта, при передаче объекта, при обработке объекта.

3. Естественные и искусственные угрозы

Угрозы информационной безопасности делятся на два основных типа - это естественные и искусственные угрозы. Остановимся на естественных угрозах и попытаемся выделить основные из них. К естественным угрозам относятся пожары, наводнения, ураганы, удары молний и другие стихийные бедствия и явления, которые не зависят от человека. Наиболее частыми среди этих угроз являются пожары. Для обеспечения безопасности информации, необходимым условием является оборудование помещений, в которых находятся элементы системы (носители цифровых данных, серверы, архивы и пр.), противопожарными датчиками, назначение ответственных за противопожарную безопасность и наличие средств пожаротушения.

Следующим видом угроз являются искусственные угрозы, которые в свою очередь, делятся на непреднамеренные и преднамеренные угрозы. Непреднамеренные угрозы - это действия, которые совершают люди по неосторожности, незнанию, невнимательности или из любопытства. К такому типу угроз относят установку программных продуктов, которые не входят в список необходимых для работы, и в последствии могут стать причиной нестабильной работы системы и потеря информации.

Преднамеренные угрозы - угрозы, связанные со злым умыслом преднамеренного физического разрушения, впоследствии выхода из строя системы. К преднамеренным угрозам относятся внутренние и внешние атаки.

Похожие работы

... «OPLATA» связаны с таблицой «ZAKAZ» по данным «#ZAKAZCIKA» и «#ZAKAZA» соответственно. Тип связи – одни к многим (one-to-many)/ 4. Описание созданных форм Все созданные таблицы в данной Базе данных имеют следующую форму (на примере таблицы «Oplata») 5. Описание запросов, результаты работы запросов В данной работе создано 6 запросов: 3 простых, 1 запрос с довалением условия, 1 ...

... C++, которые позволяют быстросоздавать необходимые компоненты приложений, критичные по скорости работы, которые трудно, а иногда невозможно разработать средствами «классических» СУБД.Современный подход к управлению базами данных подразумевает также широкое использование технологии «клиент-сервер». Таким образом, на сегодняшний день разработчик не связан рамками какого-либо конкретного ...

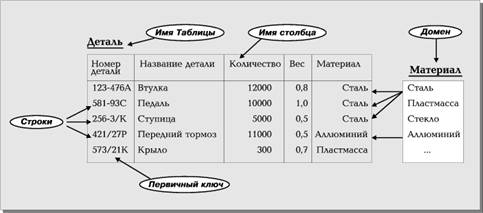

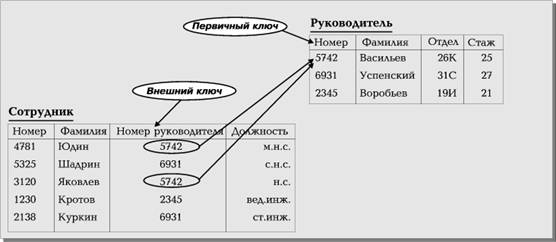

... Номер детали. Если таблица удовлетворяет этому требованию, она называется отношением (relation). Взаимосвязь таблиц является важнейшим элементом реляционной модели данных. Она поддерживается внешними ключами (foreign key). Рассмотрим пример, в котором база данных хранит информацию о рядовых служащих (таблица Служащий) и руководителях (таблица Руководитель) в некоторой организации (Рисунок 2). ...

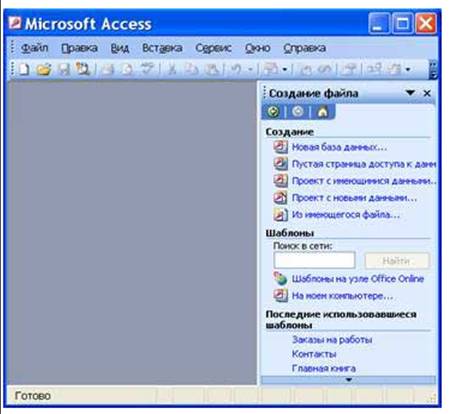

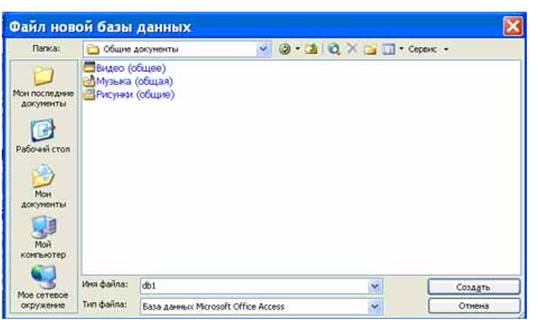

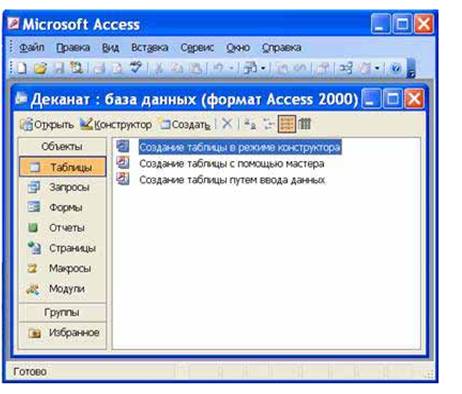

... » и указать нужный формат. Для изменения используемого по умолчанию формата файлов при создании новой базы данных необходимо выбрать команду Сервис / Параметры, активизировать вкладку «Другие» и в списке «Формат файла по умолчанию» выбрать из списка Access 2002—2003. Главное окно приложения Microsoft Access Главное окно приложения Microsoft Access состоит из следующих областей: ...

0 комментариев