Навигация

Утечка информации как наиболее серьезная угроза информационной безопасности

1.1 Утечка информации как наиболее серьезная угроза информационной безопасности

Обеспечение информационной безопасности колледжа не ограничивается внедрением технических средств защиты от разного рода угроз. Одним из наиболее опасных элементов с точки зрения возможного ущерба информационным ресурсам учреждения являются ее сотрудники (студенты).

Согласно исследованиям (Silicon Republic), 45% американских сотрудников забирают с собой различные корпоративные данные, когда меняют работу. В то время как сотрудники ИТ–подразделений и служб безопасности компаний ищут эффективные средства защиты от внешних угроз, из поля зрения пропадает гораздо более серьезная угроза - инсайдеры.

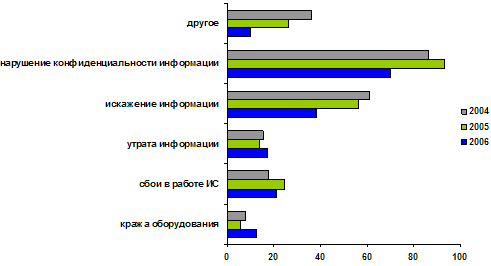

Исследование в области корпоративной защиты от внутренних угроз информационной безопасности (ИБ), проведенное компанией InfoWatch в 2006 – 2007 гг. наглядно показывает, что самые опасные угрозы ИБ исходят изнутри организации. При этом в списке самых опасных внутренних угроз (рис.1) лидирует нарушение конфиденциальности информации (70,1%). Далее, с отрывом, следуют искажение информации (38,4%) и утрата информации (17,3%).

Таким образом, риск утечки ценной информации волнует начальников ИТ-отделов гораздо больше, чем любая другая внутренняя угроза ИБ. Стоит отметить тот факт, что в 2004 и в 2005 году эту угрозу как наиболее опасную отмечали 100% респондентов.

Рис. 1. Наиболее опаcные внутренние ИТ-угрозы (по версии InfoWatch)

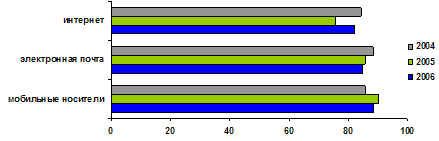

Самые распространенные каналы утечки информации – мобильные накопители (86,6%), электронная почта (84.8%) и Интернет (82,2%) [1, стр.85].

Рис. 2. Каналы утечки информации

Стоит отметить, что такое положение дел наблюдается во всем мире - большая часть информации "утекает" из компаний на мобильных носителях. Инсайдеры крадут любую конфиденциальную информацию. Однако персональные данные интересуют их гораздо чаще любой другой информации.

Исходя из того, что наиболее простой способ вынести информацию из колледжа – скопировать ее на внешний носитель (CD, flash-drive), стоит озаботиться, прежде всего, ограничением возможности подключения таких устройств со стороны пользователя. Применение этих мер наряду со специальным ПО, позволяющим разграничивать права доступа, значительно уменьшает вероятность утечек.

Следующий шаг – ограничение интернет-трафика и электронной почты.

Следует не забывать и про системы сетевого трафика, так как они позволяют если не предотвратить, то заметить попытки несанкционированной передачи данных. Подобные системы могут быть как отдельным решением, установленным на "горле" сети, просматривающие весь исходящий трафик и блокирующие передачу "нежелательных" или "странных" пакетов, так и расширением для существующих сервисов. Подобный подход позволяет бороться с проблемой передачи данных, передаваемых как посредством штатных средств, так и с использованием скрытых каналов – например, инкапсуляция данных в неиспользуемые части передаваемого сетевого пакета. Существует отдельный класс угроз, исходящих от инсайдеров, связанный с неумышленными действиями пользователя. Именно от этих угроз, по мнению некоторых специалистов. Помогает только повышение осведомленности пользователей в области информационной безопасности.

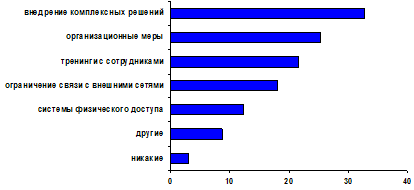

Стоит отметить. Что согласно исследованиям InfoWatch, подавляющее большинство организаций (89,9%) планируют внедрить в ближайшие три года ту или иную систему защиты от утечек. При этом наибольшая часть организаций (32.8%) предполагают установку комплексных решений, второй по популярности класс решений – средства мониторинга интернет-трафика (23,9%), далее следуют системы мониторинга рабочих станций (18,6%).

Любые средства ИБ хороши до тех пор, пока не мешают сотрудникам выполнять их должностные обязанности. Пользователь не должен быть отвлечен такими проблемами, как возможная компрометация используемых паролей третьими лицами или стирание из всех видов памяти компьютера секретных документов. В тоже время, система защиты от инсайдеров должна выполнять свою работу незаметно, не привлекая к себе как можно меньше внимания. В настоящее время, значительное количество организаций пришло к пониманию этих фактов. Остается лишь выбрать лучшее решение и приступить к ее развертыванию в колледже [1].

Рис. 3. Наиболее эффективные пути защиты от утечек

1.2 Неавторизованный доступ к ЛВС

ЛВС обеспечивает совместное использование файлов, принтеров, файловой памяти и т.п. Поскольку ресурсы разделяемы и не используются монопольно одним пользователем, необходимо управление ресурсами и учет использования ресурсов. Неавторизованный доступ к ЛВС имеет место, когда кто-то, не уполномоченный на использование ЛВС, получает доступ к ней (действуя обычно, как законный пользователь ЛВС). Два общих метода используются, чтобы получить неавторизованный доступ:

· общие пароли;

· угадывание пароля и перехват пароля.

Общие пароли позволяют неавторизованному пользователю получить доступ к ЛВС и привилегии законного пользователя; это делается с одобрения какого-либо законного пользователя, под чьим именем осуществляется доступ. Угадывание пароля является традиционным способом неавторизованного доступа. Перехват пароля является процессом, в ходе которого законный пользователь, не зная того, раскрывает учетный идентификатор пользователя и пароль. Это может быть выполнено с помощью программы троянского коня, которая имеет для пользователя вид нормальной программы входа в ЛВС, однако программа - троянский конь предназначена для перехвата пароля. Методы перехвата открытого трафика ЛВС, включая пароли, широко доступны сегодня. Неавторизованный доступ к ЛВС может происходить с использованием следующих типов уязвимых мест:

· отсутствие или недостаточность схемы идентификации и аутентификации;

· совместно используемые пароли;

· плохое управление паролями или легкие для угадывания пароли;

· использование известных системных брешей и уязвимых мест, которые не были исправлены;

· однопользовательские ПК, не имеющие парольной защиты во время загрузки;

· неполное использование механизмов блокировки ПК;

· хранимые в пакетных файлах на дисках ПК пароли доступа к ЛВС;

· слабый физический контроль за сетевыми устройствами;

· отсутствие тайм-аута при установлении сеанса и регистрации неверных попыток;

· отсутствие отключения терминала при многочисленных неудачных попытках установления сеанса и регистрации таких попыток;

· отсутствие сообщений "дата/время последнего удачного сеанса" и "неуспешная попытка установления сеанса" в начале сеанса;

· отсутствие верификации пользователя в реальном времени (для выявления маскарада).

0 комментариев