Навигация

Программирование алгоритма цифровой подписи ГОСТ Р 34.10-94

Министерство высшего образования Российской Федерации

Пензенский государственный университетКафедра «Информационная безопасность систем и технологий»

ПОЯСНИТЕЛЬНАЯ ЗАПИСКА

курсовой работе по теме

«Программирование алгоритма цифровой подписи ГОСТ Р 34.10-94»

ПГУ 3.090105.001 ПЗ

Дисциплина КМЗИ

Группа

Разработала студентка

Проект принят с оценкой

Руководитель проекта

ПЕНЗА, 2006

Реферат

Пояснительная записка 24 с., 3 источника, 3 прил.

ЦИФРОВАЯ ПОДПИСЬ, ПРОГРАММА, ИНТЕРФЕЙС, ФУНКЦИЯ, ФАЙЛЫ, ОТКРЫТЫЙ КЛЮЧ, ЗАКРЫТЫЙ КЛЮЧ.

Объект исследования – алгоритм цифровой подписи ГОСТ Р 34.10-94.

Целью работы является получение навыков в программировании криптоалгоритмов на примере алгоритма цифровой подписи ГОСТ Р 34.10-94.

В процессе работы была разработана программа, которая осуществляет процедуру подписи сообщения и процедуру проверки подписи.

В результате выполнения работы были получены навыки в программировании алгоритма цифровой подписи ГОСТ Р 34.10-94.

Содержание

Введение

1. Пользовательский интерфейс программы

2. Руководство пользователя

3. Описание алгоритмов

3.1. Алгоритм функции формирования подписи

3.2. Алгоритм функции проверки подписи

Заключение

Список использованных источников

Блок схема алгоритма функции формирования подписи

Блок схема алгоритма функции проверки подписи

Листинг программы

Введение

В настоящее время широкое распространение получили персональные компьютеры. Они, без преувеличения, вошли во все сферы человеческой деятельности. Это максимально облегчило человеческий труд. Сейчас трудно представить, чтобы делал человек без компьютера. Предприятия, фирмы, офисы, банки - это ещё далеко не все области применения персонального компьютера.

Без использования криптографии сегодня немыслимо решение задач по обеспечению безопасности информации, связанных с конфиденциальностью и целостностью. Если до 1990г. криптография обеспечивала закрытие государственных линий связи, то в наши дни использование криптографических методов получило широкое распространение благодаря развитию компьютерных сетей и электронного обмена данными в различных областях[3].

Владение языками программирования позволяет значительно расширить круг выполняемых задач специалистом по защите информации и более полно использовать возможности компьютера.

Данная курсовая работа написана на языке С.

С – это универсальный язык программирования с компактным способом записи выражений, современными механизмами управления структурами данных и богатым набором операторов[1].

Целью курсовой работы является разработка программы, которая реализует процедуру подписи сообщения и процедуру проверки подписи.

1. Пользовательский интерфейс программы

Интерфейс – аппаратная или программная система сопряжения объектов с различными характеристиками. Программный интерфейс позволяет согласовывать программы с различными параметрами, а также дают возможность пользователю работать в операционной среде с той или иной степенью комфорта.

Методы и средства взаимодействия с аппаратными и программными средствами называют пользовательским интерфейсом [2]. Любая программа должна обладать пользовательским интерфейсом, иначе, кроме своего разработчика, она будет недоступна в понимании лицу с ней не знакомому.

Интерфейс бывает различных типов. Разработанная программа обладает интерактивным интерфейсом. Основным устройством управления в данном случае является клавиатура.

2. Руководство пользователя

Программа предназначена для выполнения подписи сообщения и проверки подписи.

После запуска программа предлагает выбрать действие:

Последовательный вызов процедур подписи сообщения и проверки подписи.

Подписать сообщение.

Проверить подпись.

Входные данные хранятся в файле initial data.txt:

р – простое число, удовлетворяющее требованию 2509<р<2512;

q – простое число, удовлетворяющее требованию 2254<q<2256;

a – число, которое рассчитывается по формуле aq(mod p)=1 и удовлетворяет требованию 1<а<р-1;

x – закрытый ключ, удовлетворяющий требованию 1<x<q;

y – открытый ключ, который рассчитывается по формуле y=ax(mod p);

m – хэш-функция по алгоритму ГОСТ Р 34.11.

Выбрав действие, программа производит необходимые действия и записывает результаты в файлы: цифровая подпись записывается в signature.txt, а результат проверки подписи – в verification result.txt.

3. Описание алгоритмов

3.1 Алгоритм функции формирования подписи

Функция формирования подписи signature формирует подпись, используя начальные параметры, расположенные в файле initial data.txt. Начальные параметры должны удовлетворять следующим условиям:

простое число р: 2509<р<2512;

простое число q: 2254<q<2256;

a: 1<а<р-1, aq(mod p)=1;

закрытый ключ x: 1<x<q;

открытый ключ y: y=ax(mod p);

хэш-функция h(M)=m по алгоритму ГОСТ Р 34.11.

Для формирования подписи необходимо вычислить:

r=ak(mod p)

r’=r(mod q)

s=xr’+km(mod q)

Таким образом, цифровая подпись для сообщения М есть: <r’>||<s>.

Алгоритм функции формирования подписи приведен в Приложении А.

Похожие работы

... Security 2009 8.0.0.523 Как видим, на первом месте по скачиванию идет ESET NOD32, хотя, судя по тестам, но не входит в пятерку лучших программ. Простота установки и скачивания играют свою роль. 4. Понятие о компрометации электронной цифровой надписи Чтобы понять весь спектр проблем, связанных с электронным документооборотом, и с ЭЦП в частности, надо сперва понять, что это такое. Вот какое ...

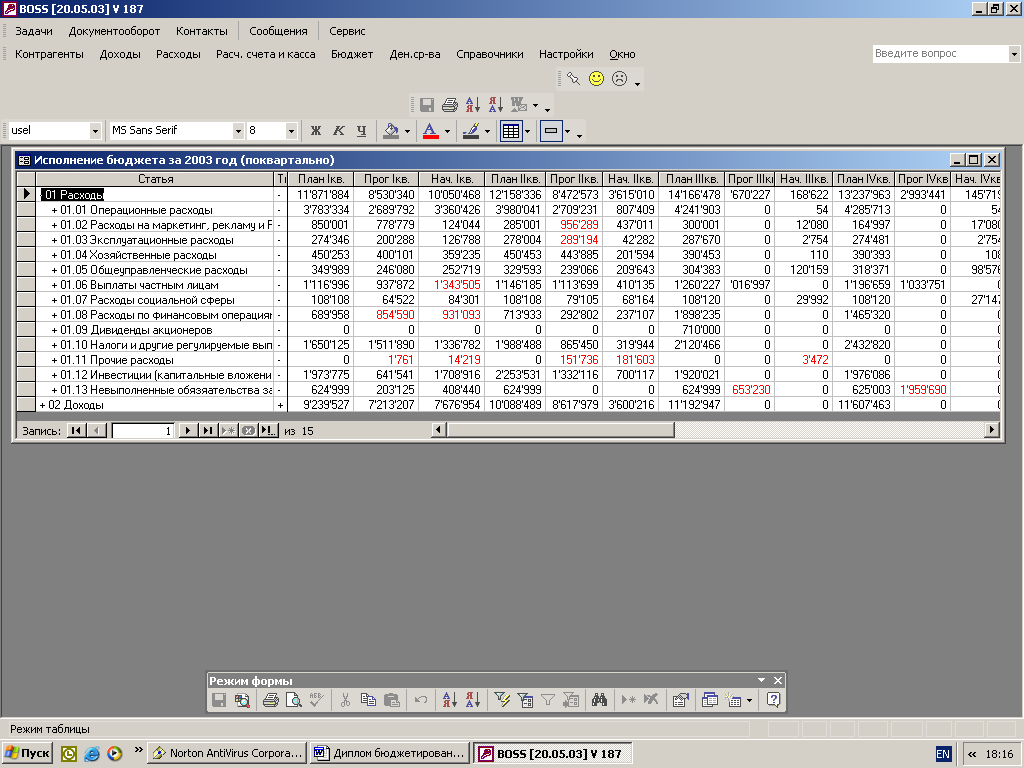

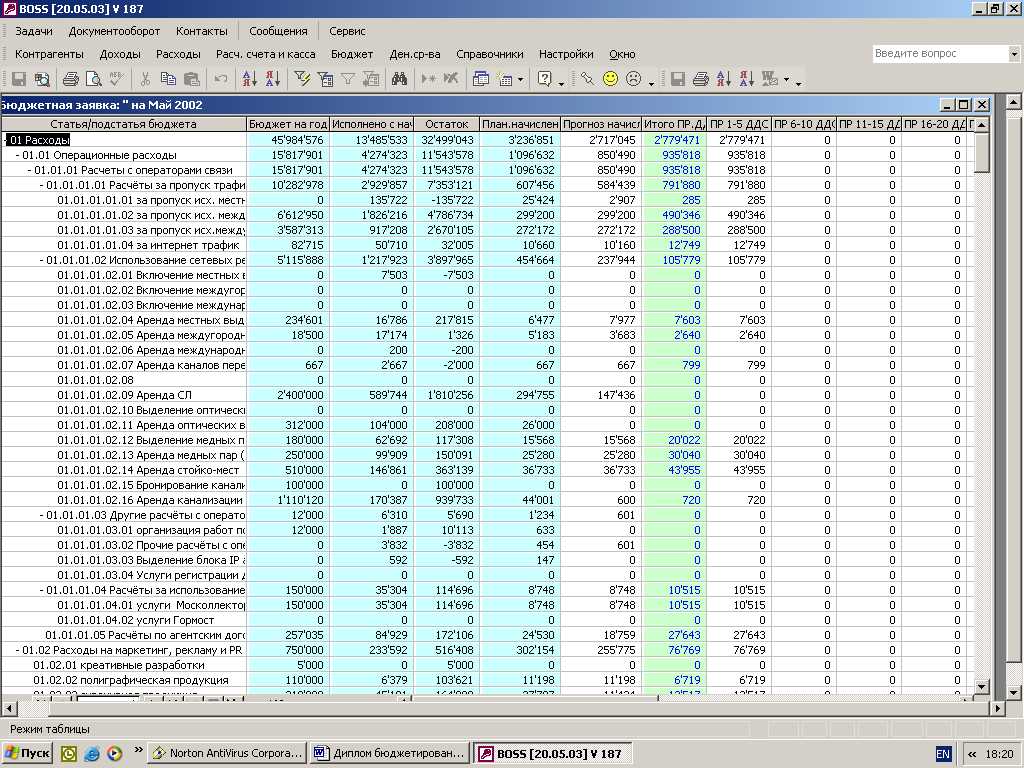

... для реализации системы бюджетирования Консультационной группы "Воронов и Максимов". Статья о проблемах выбора системы бюджетирования - в проекте "УПРАВЛЕНИЕ 3000". Бюджетный автомат Если вы решитесь на автоматизацию системы бюджетирования компании, перед вами сразу встанут вопросы: что выбрать, сколько платить, как внедрять. Примеряйте! О ЧЕМ РЕЧЬ В “Капитале” на стр. 44, 45 мы рассказали ...

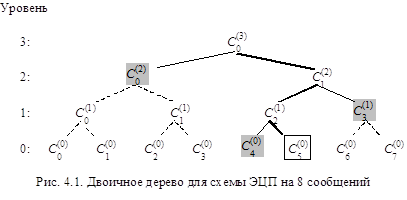

... подписи. Развитие современных средств безбумажного документооборота, средств электронных платежей немыслимо без развития средств доказательства подлинности и целостности документа. Таким средством является электронно-цифровая подпись (ЭЦП), которая сохранила основные свойства обычной подписи. Существует несколько методов посторения ЭЦП, а именно: шифрование электронного документа (ЭД) на основе ...

... Privacy) – (www.pgpi.org ), без сомнений являетющийся на сегодня самым распространенным программным продуктом, позволяющим использовать современные надежные криптографические алгоритмы для защиты информации в персональных компьютерах. К основным преимуществам данного пакета, выделяющим его среди других аналогичных продуктов следует отнести следующие: 1. Открытость. Исходный код всех версий ...

0 комментариев