Навигация

Обеспечение защиты данных в подсистеме "Учет распределения товара"

ТЕМА: «Обеспечение защиты данных в подсистеме «Учет распределения товара»»

Введение. 4

1. Класс защищённости разрабатываемой подсистемы.. 5

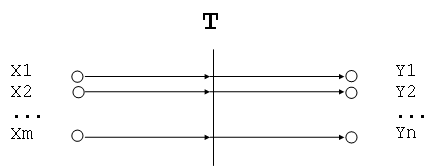

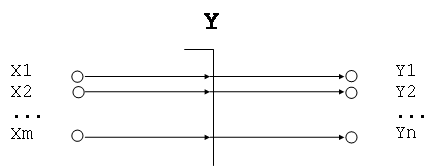

2. Горизонтальная модель сети. 6

2.1 Описание возможных угроз. 7

2.2 Меры по устранению угроз безопасности сети. 8

3. Механизмы защиты вертикальной структуры сети. 11

3.1 Физический уровень. 11

3.2 Канальный уровень. 11

3.3 Сетевой уровень. 11

3.4 Транспортный уровень. 12

3.5 Прикладной уровень. 12

3.6 Защита операционной системы.. 12

3.7 Прикладное и общесистемное программное обеспечение. 12

3.8 Защита СУБД.. 13

4. Организационные мероприятия, направленные на повышение уровня информационной безопасности на предприятии. 14

5. Подсчёт сметной стоимости оборудования, необходимого для выполнения предложенных мер по обеспечению безопасности сети. 15

Заключение. 17

Список литературы.. 19

Приложение………………………………………………………………….......20

Введение

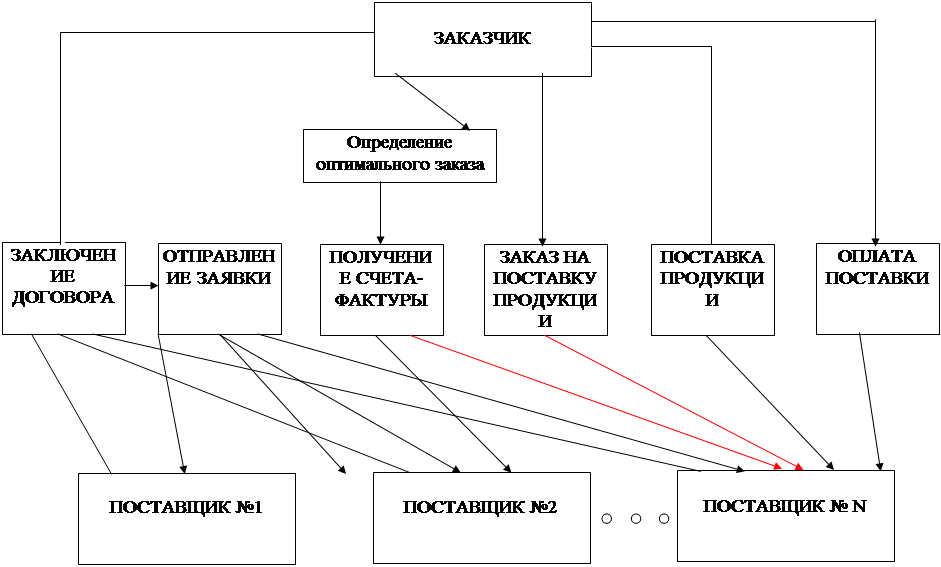

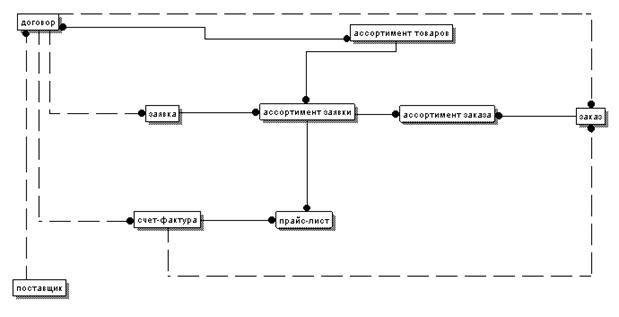

В данной курсовой проекте рассматривается вопрос обеспечения защиты данных в подсистеме «Учет распределения товара», разрабатываемой для предприятия ООО «Дэл-Трейд» занимающегося оптово-розничной торговлей продуктов питания в г.Ухта. Система создается для автоматизации процесса ведения, контроля и учета распределения товара, формирования сопроводительных документов (накладных, агентских прайсов), информации полученной в процессе работы (заявка).

В работе рассматривается вопрос обеспечения защиты данных в подсистеме, разрабатываемой для отдела продаж и методы практической реализации обеспечения безопасности этих данных.

Целью проекта является повышение эффективности работы офисного персонала.

Кроме этого, предлагаемая система должна позволять: уменьшить затраты времени на предоставление сведений об ассортименте и количестве имеющегося товара, необходимых характеристиках; экономить рабочее время сотрудника и облегчить его работу в оперативности получения и обработки информации об объеме товарооборота; хранить данные в более удобном компактном виде, что существенно повысит скорость доступа к информационным ресурсам, а также обеспечит надёжную защиту от потери информации и несанкционированного доступа к ней.

Разработчиком системы является студент группы ИСБ-1-00, Веремиенко В.В., Заказчиком системы является ООО «Дэл-Трейд» в лице директора Валиулина Сергея Габдулхановича.

1. Класс защищённости разрабатываемой подсистемы

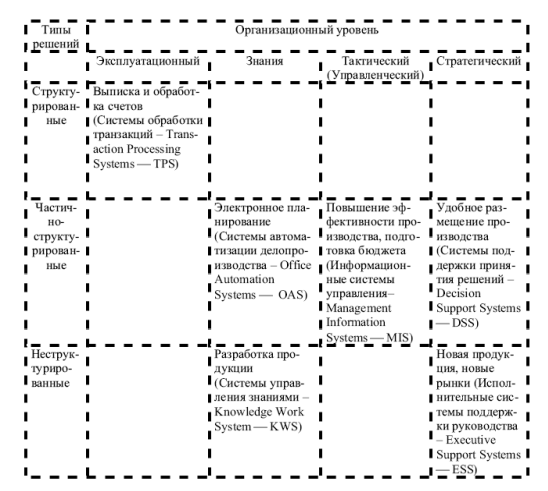

Все классы оценки автоматизируемых систем разделяют на 3 группы, которые различаются особенностями обработки информации:

3 группа: классифицирует АС, в которой работает один пользователь, допущенный ко всему объёму информации АС, относящейся к одному уровню конфиденциальности (3А, 3Б).

2 группа: классифицирует АС, в которой пользователи имеют одинаковые права ко всей информации и вся она размещена на одном уровне конфиденциальности (2А, 2Б).

1 группа: классифицирует многопользовательские АС, в которых одновременно обрабатывается и хранится информация разных уровней конфиденциальности, и не все пользователи имеют права доступа ко всей информации (1А, 1Б, 1В, 1Г, 1Д).

Разрабатываемая подсистема относится к первой группе, т. к. она является многопользовательской. В подсистеме предусматривается разграничение прав доступа пользователей к данным (каждый пользователь имеет доступ только к тем данным, которые необходимы только ему). В то же время информация, с которой работает подсистема, не имеет ни один из грифов секретности, а носит чисто конфиденциальный характер. Таким образом, классом защиты нашей системы будет являться 1Г.

2. Горизонтальная модель сети

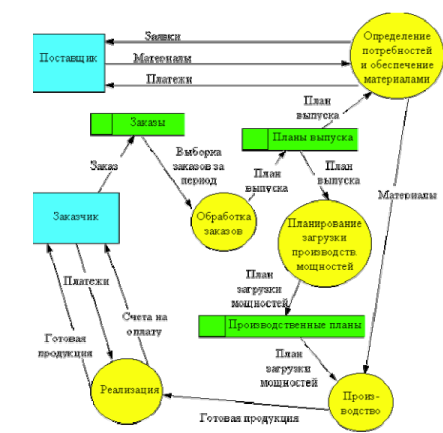

Все пользователи подсистемы, а также сервера баз данных соединены в сеть (см. Приложение 1 «Схема сети»). Компьютеры пользователей соединены между собой устройством (Switch), которое позволяет объединить компьютеры в небольшую локальную сеть. Один из компьютеров подключен к Интернету с помощью модема.

Данная сеть нуждается в защите информации, передаваемой по сети. Информация может быть подвергнута изменению, удалению, хищению, что приведет предприятие к потерям. Для разграничения доступа к информации на сервере будет установлена СУБД и организован доступ к серверу со всех клиентов. Следовательно, получение, заполнение и редактирование информации будет происходить средствами сервера СУБД, что позволяет разграничивать доступ к информации средствами самой СУБД. АС будет доступна только офис-менеджерам предприятия и руководителю отдела продаж.

Вся информация будет храниться на сервере с установленной системой управления базами данных (СУБД) и будет организован доступ к серверу со всех клиентов посредством локальной сети предприятия. Таким образом, получение, заполнение и редактирование информации будет происходить средствами сервера СУБД, что позволяет разграничивать доступ к информации средствами самой СУБД.

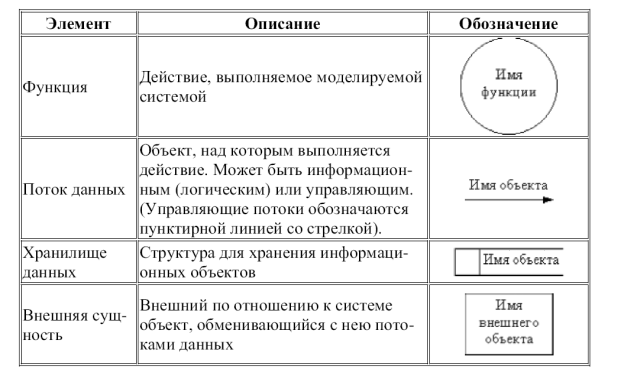

В разрабатываемой подсистеме в зависимости от используемых ролей настраиваются права конкретного пользователя, при этом оговаривается набор доступных ему подсистем и перечень операций, которые он может выполнять в каждой из них (Таблица 1).

Табл.1

| Пользователи | ||

| Таблица БД | Офис менеджер | Агент |

| Дисконт | ПРДУ | ПР |

| Отчет | ПРДУ | П |

| Контрагенты | ПРДУ | П |

| Накладная | ПРДУ | П |

| Счет - фактура | ПРДУ | П |

| Товар | ПРДУ | П |

Условные обозначения:

П – просмотр данных;

Р – редактирование;

Д – добавление данных;

У – удаление данных;

2.1 Описание возможных угрозВ общем случае угрозы безопасности сети предприятия можно разделить на две большие группы: внутренние и внешние.

Внешние угрозы:

· Несанкционированный доступ к каналам передачи данных. Данная угроза может возникнуть в тех случаях, когда посторонний человек сможет подключиться к сети передачи данных, причем подключение может происходить любым образом.(2)

· Несанкционированный доступ к системе через Internet. Данная угроза может иметь место в тех случаях, когда имеется выход во Всемирную сеть Internet. (5)

Внутренние угрозы:

· Несанкционированный доступ к основным ресурсам: серверы, активное оборудование (1)

· Несанкционированный доступ к персональному компьютеру пользователя (3)

· Несанкционированный доступ к принтерам, работающим с конфиденциальной информацией (6)

· Подмена рабочего места пользователя. Эта угроза возникает в результате замены компьютера пользователя другим и подмены IP-адреса. В этом случае, данные, предназначенные для пользователя, попадают в посторонние руки (7)

Источники потенциальных угроз безопасности наглядно приведены приложении.

2.2 Меры по устранению угроз безопасности сетиДля ликвидации угроз необходимо разработать организационные мероприятия:

· Для защиты от угроз безопасности сети, исходящих из Internet и Несанкционированного доступа к каналам передачи данных (угрозы № 2,5) целесообразно выделить отдельный компьютер для выхода в Internet, не подсоединённый к сети предприятия, и разрешить доступ к компьютеру сотруднику (руководитель отдела), который отвечает за прием почты и материалов необходимых для работы предприятия. Также обязательно нужно установить антивирусное ПО. Компьютер должен стоять в отдельном кабинете, ключ должен находиться только у руководителя отдела.

· Для обеспечения защиты активного оборудования от несанкционированного доступа к нему (угроза № 1), необходимо его разместить под охрану. Обеспечить доступ к нему и выдачу ключей лицам, обладающим такими полномочиями, например руководителю отдела.

· Для защиты от несанкционированного доступа к компьютеру пользователей (угроза № 3) необходимо использовать пароли. Пароль — это последовательность букв, цифр и других символов, с помощью, которой система проверяет, действительно ли это тот самый пользователь, который имеет данную учетную запись и право доступа к ресурсам.

К паролям предъявляются определённые требования:

- пароль не должен содержать данных, которые как-то связаны с пользователем (дата рождения, адрес и др.);

- пароль должен сочетать в себе как символы, так и числа;

- пароль должен содержать от 8-10 символов;

- Для усложнения доступа к компьютеру и его ресурсам, необходимо предусмотреть пароли BIOS. Также нужно физически заблокировать доступные и не используемые порты.

- Необходима периодическая смена паролей

· Несанкционированный доступ к принтерам, работающим с конфиденциальной информацией (Угроза № 6). Сетевые принтеры, работающие с конфиденциальной информацией, должны стоять отдельно. Возможно решение общего использования принтеров при непосредственном присутствии около принтера: документ, посланный на печать, возможно, распечатать только при идентификации и аутентификации пользователя, пославшего документ, на самом принтере.

· Для того чтобы избежать подмены рабочего места пользователя (угроза № 7), помещение во внерабочее время должно находиться под замком. Ключ должен выдаваться на основании распоряжения директора лицам, оговоренным в нём.

Во избежание подмены оборудования пользователя необходимо сделать привязку MAC-адреса сетевого интерфейса к коммутатору, т.е. разрешить доступ к данному порту определённому сетевому устройству. Существует также ряд неявных угроз, которые могут возникнуть в процессе функционирования активного оборудования, например сбой в электропитании, выход из строя винчестеров, пожар.

Для предотвращения последствий от сбоя рекомендуется использовать:

1. Фильтры питания;

2. Источники бесперебойного питания;

3. Автономные генераторы.

4. Средства пожаротушения

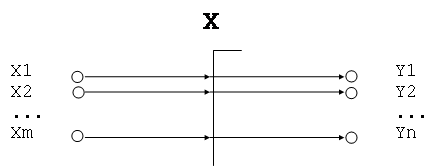

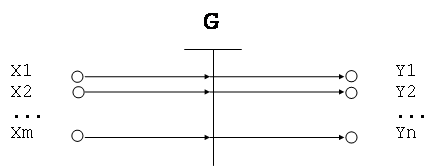

3. Механизмы защиты вертикальной структуры сети

Для повышения надёжности защиты информации в сети необходимо защищать её на каждом уровне модели OSI.

3.1 Физический уровеньДанный уровень отвечает за кодирование передаваемых сигналов. На этом уровне происходит преобразование битов в электрический сигнал. В идеале для исключения возможности воздействия различных электромагнитных наводок, приводящих к искажению передаваемой информации, для передачи данных необходимо использовать специальный экранированный кабель. Вокруг кабеля передачи данных образуется электромагнитное поле, которое позволяет с помощью специальных устройств считывать передаваемую информацию. Для устранения данной угрозы кабель необходимо прокладывать как можно дальше от окон, чтобы возможность считывания данных за пределами здания сводилась к минимуму.

3.2 Канальный уровеньНа данном уровне происходит работа с МАС-адресами сетевых интерфейсов (адресами сетевых карт). Администратору необходимо осуществить привязку МАС-адреса, как говорилось выше применительно к горизонтальной модели, к конкретным портам активного оборудования, например, коммутатора. Такая привязка исключает возможность подмены рабочего места пользователя.

3.3 Сетевой уровень

Этот уровень отвечает за маршрутизацию, т. е. за выбор оптимального пути доставки пакета данных адресату. В соответствии с этим целесообразно разбить сеть на виртуальные сегменты (сгруппировать в отдельные VLAN-ы). Такое разбиение предполагает, что группы пользователей, относящихся к конкретному сегменту, будут иметь дело только с той конфиденциальной информацией, которая им необходима.

3.4 Транспортный уровеньОтвечает за доставку информации по линиям с коммутацией пакетов. Транспортными протоколами в сети Интернет являются протоколы UDP и TCP. Подобно механизму защиты на сетевом уровне, здесь также используются ACCESS-листы, однако в них можно указывать не адреса сетей, а адреса конкретных сервисов. Такие списки доступа настраиваются на серверах.

3.5 Прикладной уровеньДанный уровень сетевой модели отвечает за взаимодействие пользовательского приложения с сетью. Мерами защиты на данном уровне являются идентификация и аутентификация пользователей. Идентификация заключается в проверке наличия данного пользователя в списке, а аутентификация – в проверки достоверности имени и пароля. Как говорилось выше для горизонтальной модели, здесь также необходимо предусмотреть периодическую смену паролей и исключить наличие «слабых паролей». Пользователя без пароля в системе быть не должно.

3.6 Защита операционной системы

На всех пользователях данной системы желательно установить операционную систему Windows 2000/NT. При инсталляции и настройке ОС рекомендуется:

· На сервере с конфиденциальной информацией не должно быть таких сервисов, как telnet, ftp, http, smtp и т.д.

· Не использовать удалённое администрирование.

· Включить обнаружение атак.

· Постоянно следить за появлением угроз в системе.

· Обязательно выполнять резервное копирование, архивирование.

3.7 Прикладное и общесистемное программное обеспечение· Запретить вести разработку и эксплуатацию ПО на промышленных ресурсах. Для этих целей должны быть выделены отдельные ресурсы;

· Каждый субъект должен иметь доступ только к разрешенным ему объектам;

3.8 Защита СУБД

В качестве сервера необходимо использовать MS SQL Server 7.0. Необходимо выполнения следующих мероприятий по защите сервера СУБД.

· Доступ к данным осуществляется только через системы ролей, которые назначаются системным администратором и утверждаются руководством предприятия;

· Выполняется резервное копирование базы данных.

· Установка источника бесперебойного питания, для повышения надежности электропитания на сервере.

4. Организационные мероприятия, направленные на повышение уровня информационной безопасности на предприятии

Проведение организационных мероприятий является не только наиболее эффективным, но и дешевым средством защиты информации.

Для защиты автоматизируемой системы было бы неплохо утвердить следующие организационные мероприятия:

· Необходимо осуществлять охрану помещений, в которых находится активное оборудование, а также организация учета ключей.

· Должен быть разработан регламент на использование паролей.

· Должен быть разработан регламент на проведение инвентаризации.

· Должны быть распоряжение на выдачу конфиденциальной информации в документальном виде.

· Должен быть разработан регламент о резервном копировании, который описывается тем, кто отвечает за эти действия, а также график их выполнения.

· Регламент о запрете на выход в Интернет сотрудникам не имеющим на это прав.

· Должен быть выдан запрет на использование переносных устройств информации (Flash – память, диски).

· Разграничение доступа к сетевым ресурсам

· Должен быть разработан регламент на копирование и хранение архивов.

· Должно быть произведено утверждение политики безопасности.

· Должен быть разработан регламент о получении сведений при перемещении по службе (увольнении): на основании приказов об увольнении служащих или их переводе в другие подразделения необходимо удалить учётную запись, либо изменить права доступа соответственно.

· Должен быть разработан регламент на использование антивирусного ПО.

· Регламент на профилактику: установка patch-ей: при обнаружении уязвимого места в программном обеспечении установить соответствующий patch.

· Регламент на проведение восстановительных работ и порядок действий.

5. Подсчёт сметной стоимости оборудования, необходимого для выполнения предложенных мер по обеспечению безопасности сетиВ ходе анализа рисков потери информации и разработки концепции информационной безопасности были рассмотрены возможные угрозы потери информации и методы защиты от этих угроз.

Перечень программных продуктов и оборудований, необходимых для информационной безопасности:

Похожие работы

... БД). Логическая модель данных представлена в виде ER-диаграмы на рис. 2.2. Рис 2.2 ER-диаграмма модели данных АСИС “Учет поставок” 3. Проектирование алгоритмов справочно-информационной системы учета и контроля поставок на предприятие. Алгоритмизация в самом общем виде может быть определена как процесс направленного действия проектировщика (группы ...

... также невысока и обычно составляет около 100 кбайт/с. НКМЛ могут использовать локальные интерфейсы SCSI. Лекция 3. Программное обеспечение ПЭВМ 3.1 Общая характеристика и состав программного обеспечения 3.1.1 Состав и назначение программного обеспечения Процесс взаимодействия человека с компьютером организуется устройством управления в соответствии с той программой, которую пользователь ...

... . Становление рыночной экономики в России породило ряд проблем. Одной из таких проблем является обеспечение безопасности бизнеса. На фоне высокого уровня криминализации общества, проблема безопасности любых видов экономической деятельности становится особенно актуальной. Информационная безопасность среди других составных частей экономической безопасности (финансовой, интеллектуальной, кадровой, ...

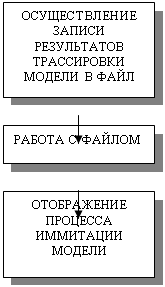

... в диалоговом режиме взаимодействия с пользователем. Исполнительная подсистема завершает создание готовой к выполнению Е-сетевой модели и обеспечивает проведение имитационных экспериментов с этой моделью. Следует отметить, что появление подсистемы визуального отображения процесса интерпретации моделей, налагает ряд требований направленных на обеспечение возможности и правильности последующей ...

0 комментариев