Навигация

Методи захисту платежів в мережі інтернет

Украинская академия банковского дела

Национального банка Украины

Кафедра Економической кибернетики

Контрольная работа

по дисциплине „Платежные системы”

Сумы 2008

„Методи захисту платежів в мережі інтернет”

План

1. Методи захисту платежів у мережі Іntегnеt

2. Принципи побудови захисту електронних банківських документів

3. Криптографічний захист інформації

4. Захист інформації та вирішення питань безпеки у СЕП

Література

1. Методи захисту платежів у мережі Іntегnеt

Слабким місцем мережної інфраструктури є незахищені канали зв'язку, де існує можливість появи неіснуючих платежів, перехоплення та несанкціонованого використання платіжних даних, інших проявів шахрайства та зловживань. Такі випадки траплялися в Іntегnеt. Існують два шляхи захисту передачі інформації: ізолювання мережі, яка використовується для обробки платежів, тобто використання приватних мереж, і шифрування даних.

Загальновизнано, що асиметричні алгоритми шифрування забезпечують вищий рівень надійності та безпеки. Найбільш поширене шифрування за допомогою відкритих ключів. Для розшифрування використовуються таємні ключі. Кількість можливих комбінацій, придатних для розшифрування зашифрованої за допомогою відкритих ключів інформації, залежить від довжини ключа в бітах. Вживання довших послідовностей у ролі ключів дозволяє випереджати можливості сучасних комп'ютерів, забезпечуючи надійний захист найважливішої інформації. Донедавна в Іntегnеt для захисту інформації найчастіше застосовувалися ключі довжиною 40 біт. Але ці ключі були легко розкриті (слід зазначити, що використання такого ненадійного засобу було наслідком дуже жорстких обмежень на експорт зі США потужних шифрувальних засобів). Нині в Іntегnеt розповсюджені ключі довжиною 1024 біт або навіть довші, що робить практично неможливим їх розкриття.

У платіжних системах важливе завдання - ідентифікація учасників платежу (автентифікація). Це робиться для обмеження доступу до платіжних засобів, надаючи право на такий доступ лише їх власникам, та для забезпечення можливості одержувати повідомлення про платіжні операції лише тим, кому вони адресовані. Надійна автентифікація сприяє також підвищенню рівня взаємної довіри між учасниками електронної комерції. На поточний момент в Іntегnеt застосовуються різноманітні засоби автен-тифікації. До них належить персональний ідентифікаційний код (РIN-код), який потрібно ввести перед виконанням фінансової операції. Але незначна довжина таких кодів дозволяє шахраям досить легко долати такі методи захисту.

Для захисту більш вдалим виявилося використання комп'ютерних паролів, які мають більшу довжину і складнішу структуру, що робить важчим їх розгадування. Цей метод досить широко застосовується в Іntегnеt, оскільки в ньому доступ до локальних систем контролюється шляхом використання паролів, але надійний результат можна мати лише за умови правильного використання.

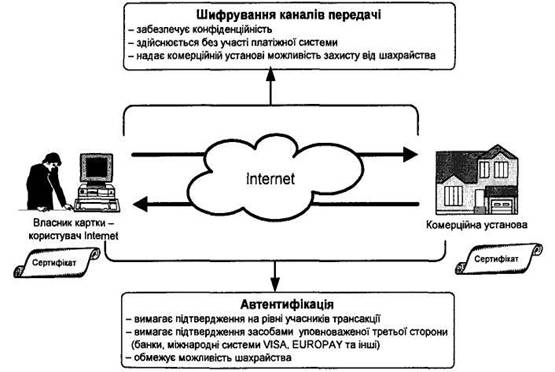

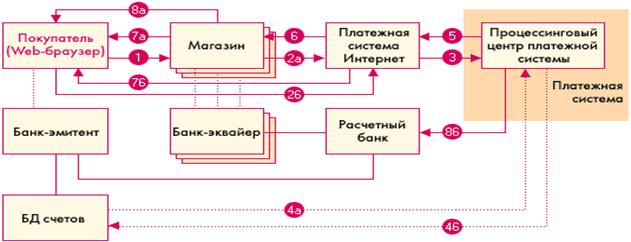

Рис. 1. Призначення цифрових сертифікатів

Дуже ефективним засобом захисту є електронний підпис. Його застосування передбачає наявність у того, хто цей підпис перевіряє, відкритого ключа, що відповідає застосованому особистому ключу (підпису) відправника електронного документа. Однак, при отриманні такого відкритого ключа не виключено шахрайство, внаслідок якого буде передано підроблений відкритий ключ, який автентифікуватиме підроблені повідомлення. Щоб запобігти цьому, застосовується практика сертифікування (підтвердження) відкритих ключів з боку уповноваженої на це і заслуговуючої довіри установи або організації (рис. 1). Таку установу чи організацію називають сертифікуючою, і вона ставить свій електронний підпис на відкритих ключах, які надаються користувачам платіжної системи. Відкритий ключ сертифікуючої установи повинен надаватися з використанням надійно захищених каналів. Ця установа сертифікує відкриті ключі учасників системи лише після перевірки їх тотожності з використанням захищених каналів або інших методів, що забезпечують достатній рівень безпеки, і лише підтверджені нею відкриті ключі вважаються чинними.

2. Принципи побудови захисту електронних банківських документів

Система захисту електронних банківських документів складається з комплексу апаратно-програмних засобів криптографічного захисту та ключової системи до них, технологічних і організаційних заходів щодо захисту інформації.

Система захисту електронних банківських документів в інформаційній мережі (далі - система захисту) включає:

а) усі етапи розроблення, упровадження та експлуатації програмно-технічного забезпечення в банківських установах, підключених до інформаційної мережі;

б) технологічні, апаратні, програмні засоби та організаційні заходи захисту;

в) чіткий розподіл відповідальності на кожному етапі підготовки, оброблення та виконання електронних банківських документів на всіх рівнях.

Система захисту забезпечує:

а) захист від несанкціонованого розшифрування та викривлення електронних банківських документів, появи фальсифікованих електронних банківських документів на будь-якому етапі оброблення;

б) автоматичне ведення протоколу оброблення електронних банківських документів з метою локалізації джерел появи порушень роботи програмно-технічних комплексів в інформаційній мережі;

в) захист від технічних порушень та збоїв апаратури {у тому числі збоїв та псування апаратних і програмних засобів, перешкод у каналах зв'язку);

г) належні умови для роботи програмно-технічних комплексів в інформаційній мережі, за яких фахівці банків - учасників СЕМП та Національного банку не можуть утручатись в оброблення електронних банківських документів після їх формування, та автоматичний контроль на кожному етапі їх оброблення.

Система захисту є єдиною для всіх інформаційних задач Національного банку і СЕМП. Для підвищення ступеня захисту міжбанківських електронних розрахункових документів у СЕМП використовуються додаткові засоби, уключаючи технологічний контроль. Технологічні та криптографічні засоби безпеки використовуються не лише в СЕМП, а й у всіх інформаційних задачах Національного банку.

Похожие работы

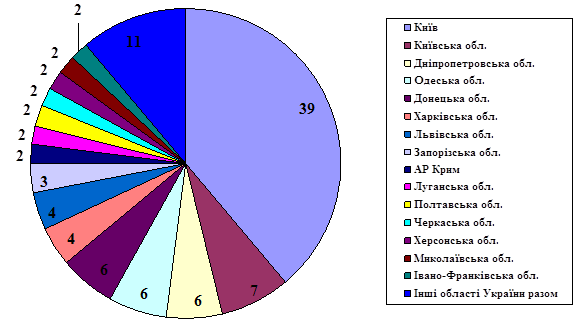

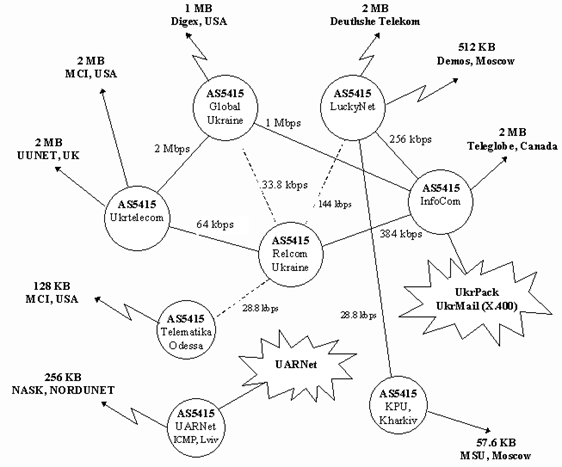

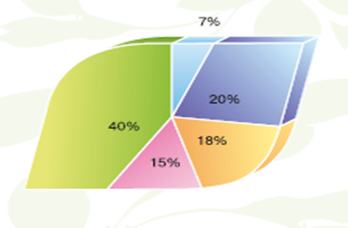

... їни про Національну програму інформатизації, Указ Президента України "Про заходи щодо розвитку національної складової глобальної інформаційної мережі Інтернет та забезпечення широкого доступу до цієї мережі в Україні". 2.2 Сучасний стан та проблематика розвитку мережі Інтернет в Україні В Україні кількість користувачів українського сегменту мережі Інтернет на початок 2001 року становила, за ...

... В АБС АКБ «ПРОМІНВЕСТБАНК» ТА ОЦІНКА РІВНЯ ВРАЗЛИВОСТІ БАНКІВСЬКОЇ ІНФОРМАЦІЇ 3.1 Постановка алгоритму задачі формування та опис елементів матриці контролю комплексної системи захисту інформації (КСЗІ) інформаційних об’єктів комерційного банку В дипломному дослідженні матриця контролю стану побудови та експлуатації комплексної системи захисту інформації в комерційному банку представлена у вигляді ...

... значних результатів. За підсумками роботи за рік показники якості значно краще, ніж встановлені для них нормативні рівні, як українські, так і міжнародні. Розділ 3. Шляхи вдосконалення управління якістю послуг Інтернет зв’язку в компанії «People.net» 3.1 Вдосконалення системи стандартів якості послуг Інтернет зв’язку Сьогодні в Україні відмічено масовий рух із впровадження на підприє ...

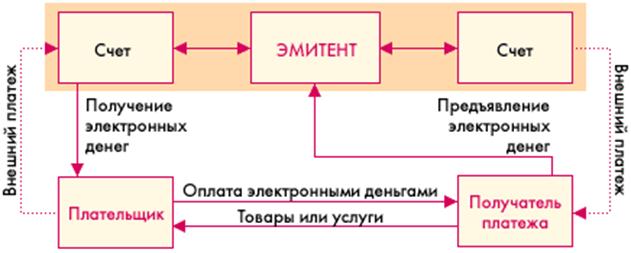

... взаємозв'язку в режимі реального часу або їх об'єднання в єдині програмно-технічні комплекси багатофункціонального призначення. 8. Проблеми у використанні електронних грошей. У використанні пластикових карток можна відзначити безліч переваг. Але навіть з безліччю цих переваг в їх застосуванні можна знайти і негативні сторони. Одним з мінусів для власників карт перш за все є витрати, які ...

0 комментариев